ECサイトのセキュリティ対策をIPAガイドラインの要件を基に徹底解説

ECサイトへのサイバー攻撃は年々増加しており、「自社は大丈夫」という油断が被害につながるケースが後を絶ちません。IPA(独立行政法人情報処理推進機構)は、こうした状況を受けて「ECサイト構築・運用セキュリティガイドライン」を策定しました。本記事では、このガイドラインの内容をもとに、EC担当者・情報システム担当者が取り組むべきセキュリティ対策を具体的に解説します。

なお、本ガイドラインはEC-CUBEなどのパッケージやスクラッチ開発による自社構築サイトを主な対象としていますが、SaaS型・モール型サービスを利用している事業者にとっても参考になる内容を含んでいます。

目次

この記事でわかること

- ECサイトへのサイバー攻撃による被害の実態と経済的損失の規模

- IPA策定「ECサイト構築・運用セキュリティガイドライン」の概要と活用方法

- 構築時・運用時に取り組むべきセキュリティ対策要件の具体的な内容

こんな方におすすめ

- EC-CUBEなどのパッケージを使ってECサイトを自社構築・運営しているEC担当者様

- 外部委託先にECサイトの開発・保守を依頼しているEC事業者様

- SaaS型・モール型サービスを利用しているが、自社のセキュリティ対策状況を確認したいEC担当者様

- これからECサイトを新規構築しようとしている事業者様

ECサイトのセキュリティが経営課題になった理由

ECサイトのセキュリティ対策は、もはや情報システム部門だけの問題ではありません。一度サイバー被害が発生すれば、売上の大幅な減少、多額の事故対応費用、そして顧客からの信用失墜という深刻な経営ダメージを受けることになります。まずは被害の実態を正しく把握することが、対策の第一歩です。

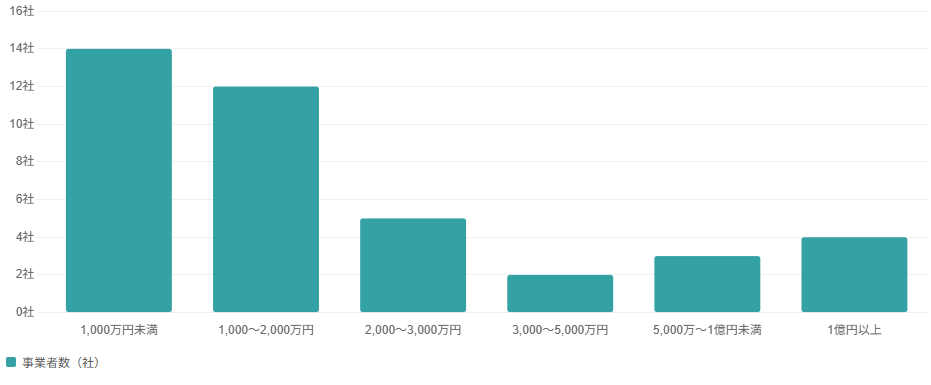

被害の実態:サイト閉鎖で1社あたり平均5,700万円の損失

ECサイトでセキュリティ事故が発生した場合、その経済的損失は想像以上に大きなものになります。IPAの調査によると、ECサイトの閉鎖期間における売上高の平均損失額は1社あたり約5,700万円にのぼります。

さらに、フォレンジック調査費用やコールセンター設置費用、クレジットカードの再発行手数料といった事故対応費用の平均額が1社あたり約2,400万円に達することが明らかになっています。

個人情報保護委員会の調査をもとにIPAがまとめたデータによると、サイトの平均閉鎖期間は8.6ヶ月にわたります。この間、EC経由の売上はほぼゼロになるだけでなく、事故後の風評被害により、売上が被害前の水準に回復するまでに数年を要するケースも報告されています。

出典:ECサイト構築・運用セキュリティガイドライン P1,P14

狙われているのは「対策が甘い中小ECサイト」

サイバー攻撃の被害はすべてのECサイトに等しく降りかかるわけではありません。

IPAがまとめた個人情報保護委員会の調査によると、被害を受けたECサイトの97%が自社構築サイトに集中しています。

SaaS型やモール型のサービスを利用しているサイトと比べ、自社で構築・運用しているサイトはセキュリティ対策の責任が運営者側に集中するため、対策が不十分なケースが多いのです。

IPAが中小企業50社のECサイトを対象に脆弱性診断を実施したところ、そのうち52%が「いつサイバー被害に遭ってもおかしくない状態」にあることが分かりました。

出典:ECサイト構築・運用セキュリティガイドライン P10-12

セキュリティ対策しなかった場合のリスク

セキュリティ対策が不十分だった場合のリスクとしては、まずクレジットカード決済機能の停止が挙げられます。顧客情報の漏えいが発生した場合、カード会社や決済代行会社からクレジットカード決済機能を停止されることがあり、EC事業の根幹が失われることになります。

ECサイト構築・運用セキュリティガイドラインとは

IPAが策定した背景と目的

「ECサイト構築・運用セキュリティガイドライン」は、IPA(独立行政法人情報処理推進機構)が策定した、ECサイトのセキュリティ対策に関するガイドラインです。ECサイトへのサイバー被害が増加し続ける中、セキュリティ対策が不十分なまま運営されているECサイトが多いという実態を受けて策定されました。

対象は、中小企業でECサイトを新規に構築しようとしている経営者や、すでにECサイトを運営している経営者、経営者から指示を受けた責任者・運用担当者、そして外部委託先事業者です。本ガイドラインは法的義務ではありませんが、ガイドラインに沿った対策を講じることが、被害を防ぐための実践的な基準となります。

「ベンダー丸投げ」はなぜ通用しないのか

ECサイトの運用・保守を外部委託先に任せていても、セキュリティ対策が自動的に行われるわけではありません。個人情報保護委員会の調査によると、被害を受けた事業者の67%が外部委託先にECサイトの保守・運用を委託していましたが、その多くが自社と委託先のセキュリティ対策の責任範囲を明確にしていませんでした。

運用・保守の委託とセキュリティ対策の実施は別物であり、責任範囲を明確にしない限り「誰もやっていない」状態が生まれやすいのです。

出典:個人情報保護委員会「ECサイトへの不正アクセスに関する実態調査」P5-6

ECサイト構築・運用セキュリティガイドラインは、EC事業者自身が委託先に対してセキュリティ対策の実施を指示・管理する責任を負うことを明確にしています。

委託先との契約書にセキュリティ対策の内容を明記すること、脆弱性情報の共有体制の構築、セキュリティ対策の実施状況の継続的な確認が求められます。

A. 必要です。経済産業省の調査によると、ランサムウェア被害企業の約6割が中小企業であり、セキュリティ対策が手薄な事業者が優先的に狙われる傾向にあります。

A. ガイドラインは法的義務ではありませんが、セキュリティ事故が発生した場合、クレジットカード決済機能の停止、カード再発行手数料や不正利用補填費用の負担、そして顧客からの信用失墜といったリスクがあります。

出典:経済産業省「中小企業のサイバーセキュリティ対策に関する実態調査」

出典:ECサイト構築・運用セキュリティガイドライン P16

ガイドラインが定める構築時・運用時のセキュリティ対策要件

対策要件の読み方:「必須」「必要」「推奨」の違い

| 必須 | ECサイトのセキュリティを確保する上で、早急かつ確実な対策実施が求められるもの。すべてのEC事業者が取り組むべき最低限の要件です。 |

|---|---|

| 必要 | 事業の重要度・対策費用・対策までの期間・影響度等を考慮して、導入時期を検討した上で実装が求められるもの。 |

| 推奨 | サイバー被害のリスク低減・被害範囲の拡大防止のために対策実施が求められるもの。事業の重要度・影響度等を考慮した上で、各事業者が判断して実装を検討すべき内容。 |

対策の優先順位は「必須」→「必要」→「推奨」の順です。まずは「必須」要件をすべて満たすことを目標に取り組んでください。

構築時のセキュリティ対策要件(14要件)

ECサイトへのサイバー攻撃の多くは、構築時のセキュリティ対策の不備を突いたものです。構築の段階でセキュリティ上の問題を発生させないこと、そして公開前に問題を発見・修正しておくことが、被害を防ぐ上で最も効果的です。

以下の14要件は、ECサイトを安全に公開するために実装すべき対策をまとめたものです。

【構築時 要件1】「安全なウェブサイトの作り方」に準拠して構築する(必須)

SQLインジェクションやサーバーサイドリクエストフォージェリ(SSRF)などの脆弱性は、ECサイトへの主要な侵入経路です。構築時に適切な実装を行うことで防ぐことができます。

リスク

放置された脆弱性は攻撃の対象となり、顧客情報の窃取や決済画面の改ざんの足がかりに利用されてしまいます。

具体的な対策内容

IPA「安全なウェブサイトの作り方」および「セキュリティ実装チェックリスト」に準拠して構築してください。外部委託先に構築を依頼する場合も、契約要件として明記することが重要です。

【構築時 要件2】ソフトウェアを最新の状態に保つ(必須)

OS・ミドルウェア・プラグイン・ライブラリには日々新たな脆弱性が発見されています。既知の脆弱性が残ったままのソフトウェアは攻撃者の格好の標的です。

リスク

被害を受けたECサイトの75%でアップデート未実施が原因となっています。EC-CUBEなどのECサイト構築パッケージでは、脆弱性の公開と同時に攻撃が確認されたケースもあり、アップデートの遅れが直接的な被害につながります。

出典:ECサイト構築・運用セキュリティガイドライン P19

JPCERT/CC「EC-CUBEのクロスサイトスクリプティングの脆弱性(CVE-2021-20717)に関する注意喚起」

具体的な対策内容

構築時のOS・ミドルウェア・ライブラリはその時点の最新版を使用してください。危険度「高」の脆弱性は迅速に、危険度「中」は公開前までにアップデートを実施してください。

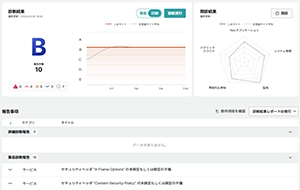

脆弱性管理の自動化なら ネットde診断 ASM

・未把握の外部公開サーバーを発見

・セキュリティパッチの適用等、定期的な脆弱性対策

ネットde診断が忙しいセキュリティ担当者様をご支援します!

【構築時 要件3】公開前に脆弱性診断を実施する(必須)

構築過程では意図せず脆弱性が発生することがあります。開発者自身では気づきにくい脆弱性を発見・修正するには第三者による診断が必要です。

リスク

脆弱性診断を実施せずに公開したECサイトは公開直後から攻撃対象となります。事前に発見・修正できた脆弱性が悪用され、顧客情報の漏えいや決済画面の改ざんの足がかりに利用されてしまいます。

具体的な対策内容

公開前にプラットフォーム診断・Webアプリケーション診断の2種類を実施してください。危険度「高」「中」の脆弱性を対策してから公開しましょう。

プラットフォーム診断の詳細はこちら

Webアプリケーション診断の詳細はこちら

【構築時 要件4】管理画面へのアクセスを制限する(必須)

ECサイトの管理画面は顧客情報・注文データへの入口であり、攻撃者が最も狙う標的のひとつです。IDとパスワードだけの認証では漏えい時に不正アクセスを防げません。

リスク

実際の被害の15%が管理画面へのアクセス制限不備に起因しています。不正ログインされるとサイト全体の改ざんや顧客情報の一括流出につながります。

出典:個人情報保護委員会「ECサイトへの不正アクセスに関する実態調査」P3

具体的な対策内容

IPアドレス接続制限を導入し、特定端末からのみアクセスを許可してください。あわせてSMS認証等による二要素認証を導入することで、パスワード漏えい時の不正ログインを防ぐことができます。

【構築時 要件5】管理端末のセキュリティ対策を実施する(必須)

管理端末がマルウェアに感染すると、端末からアクセス可能なサーバー上の顧客情報・取引データが外部に送信されるリスクがあります。

リスク

IDとパスワードが窃取されたり、サーバー内の顧客情報が流出したりするリスクがあります。管理画面のアクセス制限を設けていても、端末が感染していれば意味をなしません。

具体的な対策内容

マルウェア対策ソフトを導入し、定期スキャン(1回/日推奨)を実施してください。USBメモリ等の外部記憶媒体の利用も制限しましょう。

【構築時 要件6】クレジットカード・セキュリティガイドラインを遵守する(必須)

改正割賦販売法(2018年6月施行)により、クレジットカードを取り扱う加盟店には「カード情報の適切な管理」と「不正利用防止対策」を講じることが法的に義務付けられています。その実務上の指針が「クレジットカード・セキュリティガイドライン」であり、カード決済を提供するEC事業者はこれへの対応が必要です。

リスク

カード情報が漏えいした場合、クレジットカード決済機能の停止のリスクが発生します。また「カード情報を自社サーバーに保存していないから安全」という考えは誤りで、サイトが改ざんされ、偽の決済画面が挿入されると、非保持化を行っていてもカード情報が盗まれます。

具体的な対策内容

「クレジットカード・セキュリティガイドライン」を遵守しましょう。カード情報の非保持化とEMV 3-Dセキュアの導入が求められます。非保持化の具体的な方法については、契約するカード会社・決済代行会社に確認してください。

【構築時 要件7】不正ログイン対策を実施する(必須)

アカウントへの不正ログインが発生した場合、個人情報や注文履歴が悪用されます。

リスク

パスワードポリシーが甘い場合やログイン試行回数に制限がない場合、総当たり攻撃によってアカウントが次々に乗っ取られ、不正注文や個人情報の窃取に悪用されます。

具体的な対策内容

パスワードは10文字以上・英数記号混在を必須としてください。ログイン失敗が一定回数(10回以下推奨)を超えたらアカウントをロックする機能を実装してください。

【構築時 要件8】個人情報の安全管理措置を講じる(必須)

ECサイトで取り扱う個人情報については、個人情報保護法第23条(安全管理措置)に基づき、適切な措置を講じることが法的に義務づけられています。

リスク

漏えい事故が発生した場合、個人情報保護法に基づき個人情報保護委員会への報告義務が生じ、行政指導・勧告の対象となる可能性があります。また、事実公表を通じて顧客からの信頼を損ない、売上の回復に時間を要するケースも少なくありません。

具体的な対策内容

個人データの取扱規程を整備し、システムへのアクセス制御・不正アクセス防止措置を講じてください。

【構築時 要件9】ドメインの正当性証明とTLSを導入する(必須)

正当性証明とTLSが導入されていないサイトはフィッシングサイトと区別がつかず、利用者の信頼を損ないます。

リスク

TLSが導入されていない場合は通信内容が盗聴されるリスクがあります。またブラウザから「安全でないサイト」として警告が表示され、利用者の離脱にもつながります。

具体的な対策内容

SSL/TLS証明書を導入し、サイト全体でHTTPS通信を有効にしてください。

【構築時 要件10】利用者ログイン時に二要素認証を導入する(必要)

IDとパスワードだけの認証では、フィッシングや他サービスからの情報漏えいによってパスワードが盗まれた場合に、不正ログインを防ぐ手段がありません。特に複数サービスでパスワードを使い回している利用者のアカウントは狙われやすい状況です。

リスク

なりすましによる不正ログインが成功すると、利用者の個人情報の閲覧・変更や不正注文が発生します。

具体的な対策内容

IDとパスワードによる認証に加えてSMS認証等を組み合わせた二要素認証を導入してください。

【構築時 要件11】重要な処理時に利用者へ通知する機能を導入する(必要)

フィッシング等によってIDとパスワードを盗まれた利用者が、気づかないうちにアカウントを乗っ取られるケースがあります。

リスク

メールアドレスやパスワードが不正に変更されても利用者が気づかない場合、攻撃者は長期間アカウントを悪用し続けることができます。

具体的な対策内容

メールアドレス変更・パスワード初期化・決済処理時にメールまたはSMSで利用者に通知する機能を実装してください。

【構築時 要件12】ログ・バックアップデータを保管する(必要)

セキュリティ事故発生時のフォレンジック調査には、Webサーバーのアクセスログやアプリケーションのログが不可欠です。

リスク

ログがない場合、攻撃の手口や漏えいした顧客情報の範囲を特定できなくなります。被害範囲が不明なまま利用者対応を迫られ、事故対応が長期化・複雑化します。

具体的な対策内容

WebサーバーおよびWebアプリケーションのログと取引データのバックアップを過去1年分保管してください。バックアップは対象サーバーとは別の外部ストレージに保管することが重要です。

【構築時 要件13】ログ・バックアップデータを保護する(推奨)

ログが保管されていても攻撃者によって改ざん・削除されてしまえば、フォレンジック調査の信頼性が失われます。

リスク

保管ログが改ざんされると、フォレンジック調査で誤った結果が導かれ、再発防止策が機能しなくなるリスクがあります。

具体的な対策内容

ログ・バックアップデータに対して不正アクセスができないよう保護する対策を実施します。

【構築時 要件14】サーバー・管理端末のセキュリティ対策を実施する(推奨)

サーバーや管理端末がマルウェアに感染すると、保管している顧客情報や取引データが外部に送信されるリスクがあります。

リスク

感染に気づかないまま長期間放置されるケースも多く、サーバー内のすべての顧客情報・取引データが流出する恐れがあります。

具体的な対策内容

自社でサーバーを管理している場合は、サーバーにもマルウェア対策ソフトを導入し定期スキャン(1回/日推奨)を実施してください。レンタルサーバーやクラウドサービスを利用している場合は、サーバー事業者側のセキュリティ対策内容を確認した上で、自社の責任範囲となる端末・ネットワークの対策と合わせて多層的な防御を講じてください。

定期的な脆弱性診断を簡単リーズナブルに ネットde診断

ネットde診断は、ドメインを入力するだけで自動で定期的な脆弱性診断を行います。専門知識がない方も手軽にご利用いただけます。

資料ダウンロード運用時のセキュリティ対策要件(7要件)

ECサイトへの脅威は、公開後も継続的に変化します。新たな脆弱性の発見、機能追加による脆弱性の発生、そして運用中のサイトを狙った改ざんや不正アクセスへの対応が求められます。

以下の7要件は、安全な運用を継続するために取り組むべき対策がまとめられたものです。

【運用時 要件1】ソフトウェアを継続的に最新の状態に保つ(必須)

公開後も利用しているソフトウェアには継続的に新たな脆弱性が発見されます。構築時に最新版を使用していても、継続的なアップデートが不可欠です。

リスク

既知の脆弱性を放置したまま運用を続けると攻撃者に優先的に狙われます。危険度「高」の脆弱性は情報公開後短期間で攻撃が始まります。

具体的な対策内容

脆弱性情報を定期収集し、ベンダー通知への登録も行ってください。危険度「高」は迅速に、危険度「中」は3か月以内にアップデートしてください。

【運用時 要件2】脆弱性診断を定期的に実施する(必須)

機能追加やシステム改修のたびに新たな脆弱性が作り込まれる可能性があります。カスタマイズがない場合もOSやミドルウェアには継続的に脆弱性が発見されます。

リスク

カスタマイズのたびに脆弱性が蓄積し、攻撃リスクが高まり続けます。「構築時に診断を受けたから安心」という考えは運用開始後には通用しません。

具体的な対策内容

カスタマイズのたびにWebアプリケーション診断を実施してください。カスタマイズがない場合もプラットフォーム診断は四半期に1回実施することが重要です。

関連記事:

【運用時 要件3】改ざん検知ツールで監視する(必須)

不正アクセスによる改ざんは外見上の変化がわかりにくく、気づかれないまま長期間放置されるケースがあります。特に決済画面への偽フォーム挿入は見た目ではほとんど判別できません。

リスク

改ざんに気づかない間、利用者が入力したカード情報が継続的に攻撃者へ送信され続けます。発覚が遅れるほど漏えい件数が増え対応コストも増大します。

具体的な対策内容

Webサイト改ざん検知ツールを導入し、重要ファイルの定期的な差分チェック(ファイル整合性監視)を実施してください。

【運用時 要件4】バックアップ取得とアクセスログの定期確認(必要)

不正アクセスの予兆はアクセスログに現れることがあります。定期的なログ確認により不審なアクセスを早期に検知できます。

リスク

不正アクセスの予兆を見逃し、被害が拡大してから気づくことになります。バックアップがない場合はランサムウェアや改ざんでシステムが破壊されるとEC事業の継続が困難になります。

具体的な対策内容

システムバックアップを月1回取得してください。Webサーバーのアクセスログは定期的に確認し、不審なアクセスがあればファイアウォール等でアクセスを制限してください。

ログ解析にはIPA提供の「iLogScanner」を活用する方法もありますが、専門知識が必要なため、対応が難しい場合は管理を委託しているサーバー事業者や外部のセキュリティ専門業者に相談することも選択肢のひとつです。

ログの監視・分析・対応を継続的に行いたい場合は、SOCサービスの活用という方法もあります。

【運用時 要件5】重要情報のバックアップを取得する(必要)

ランサムウェアに感染すると顧客情報・売上情報等が暗号化され、復元できない状態に陥ります。オフライン環境へのバックアップがあれば事業を継続できます。

リスク

データが暗号化されると受注管理・売上管理がすべて停止し、EC事業の継続が不可能になります。身代金を支払ってもデータが確実に復元される保証はありません。

具体的な対策内容

顧客情報・売上情報等の重要データを1日1回バックアップし、ネットワークに接続されていないオフライン環境に保管してください。

ランサムウェア対策の第⼀歩は資産の⾒える化

ランサムウェア対策を進めたいが、何から始めればいいか分からないといったお悩みはありませんか?

本資料では、攻撃者の⾏動⼼理に基づくランサムウェア攻撃対策を解説します。

【運用時 要件6】WAFを導入する(推奨)

脆弱性が発見されてからパッチが適用されるまでの間、ECサイトは攻撃に対して無防備な状態になります。WAFを導入することでこの空白期間をカバーできます。

リスク

対応の空白期間中にSQLインジェクションやサーバーサイドリクエストフォージェリ(SSRF)等の攻撃が直接ECサイトに到達し、顧客情報の漏えいや決済画面の改ざんの足がかりに利用されてしまいます。

具体的な対策内容

WAFを応急処置として導入してください。社内リソースが少ない場合は、ルール更新や運用管理を自動化できるマネージドWAFの活用も検討してください。

関連記事:WebアプリにはWAFと脆弱性診断どちらも必要?役割の違いや重要性を解説

【運用時 要件7】サイバー保険に加入する(推奨)

セキュリティ対策を講じていてもサイバー攻撃の被害をゼロにすることは困難です。

サイバー保険は、万が一の被害発生時に備えて損害賠償・事故対応費用の補填手段として有効です。

具体的な対策内容

補償内容・保険料はセキュリティ対策状況や過去のインシデント経験等によって異なるため、詳細は保険会社に確認しましょう。

対策を効率よく進めるためのステップ

14の構築時要件と7の運用時要件を一度にすべて対応することは、リソースが限られた中小企業にとっては容易ではありません。ここでは効率よく対策を進めるための3つのステップを紹介します。

ステップ1:チェックリストで現状を自己点検する

まず取り組むべきは自社のECサイトの現状把握です。IPAガイドラインの付録「構築時・運用時チェックリスト」を活用し、対応できている要件と対応できていない要件を洗い出してください。その上で、自社で対応可能な要件と外部委託が必要な要件を仕分けることで、対策のロードマップを描くことができます。

ステップ2:「必須」要件から優先的に対処する

自己点検の結果をもとに「必須」要件から優先的に対応し、「必要」「推奨」の順に段階的に対策レベルを引き上げてください。特に緊急性が高いのは「脆弱性診断の未実施」「ソフトウェアの最新化未対応」「管理画面のアクセス制限未設定」の3点です。脆弱性対応に時間がかかる場合はWAFの導入を応急処置として検討してください。

ステップ3:インシデント対応フローを整備しておく

セキュリティ対策と並行してインシデント発生時の対応フローを整備しておくことも重要です。初動対応の遅れが被害を拡大させるケースが多く、事前に手順を文書化しておくことで迅速に動くことができます。被害発生時の社内連絡体制とエスカレーションフロー、カード会社・決済代行会社への報告手順、個人情報保護委員会への報告義務の確認を事前に整理しておいてください。

A. 脆弱性診断と管理画面のアクセス制限・二要素認証の設定を最優先に実施してください。脆弱性対応に時間がかかる場合はWAFを応急処置として導入し、マネージドWAFを活用することで運用の負荷を軽減できます。自社構築ECサイトでセキュリティ対策の維持が困難な場合はSaaS型・モール型サービスへの移行を検討することもIPAガイドラインでは選択肢として示されています。

サービス詳細:WAFの自動運用サービスWAFエイド

A. 不要にはなりません。SaaS型・モール型サービスを利用する場合でも、不正ログイン対策や個人情報の安全管理措置など、自社の責任範囲となるセキュリティ対策は残ります。

ただし自社構築サイトと比べてEC事業者が管理すべき範囲は大幅に減るため、リソースが限られた中小企業にとっては有力な選択肢のひとつです。

セキュリティ対策はコストではなく成長への投資

セキュリティ対策が充実しているECサイトは、顧客に「安心して購入できる場所」として信頼されます。この信頼は競合との差別化につながる重要な資産です。ガイドラインへの準拠を最低限の「守り」としつつ、安全・安心なECサイトとしての訴求を「攻め」の戦略に活かしていただければと思います。

取り組むべきアクション

- IPAガイドライン付録のチェックリストで現状を自己点検する

- 「必須」要件の中で未対応のものを洗い出し、優先順位をつけて対処する

- 委託先との契約書にセキュリティ対策の内容が明記されているか確認する

- インシデント発生時の対応フローを文書化しておく

- WAF・サイバー保険など、被害を最小化するための備えを整える

ECサイトのセキュリティ対策、現状把握から始めませんか?

本記事で解説したIPAガイドラインへの対応を進めるうえで、最初のステップとなるのが自社サイトの脆弱性の把握です。GMOサイバーセキュリティ byイエラエ株式会社では、状況に合わせた2つのアプローチをご用意しています。

継続的に自社で脆弱性を管理したい方へ

GMOサイバー攻撃 ネットde診断 ASM

インターネットから外部に公開しているIT資産を自動でスキャンし、脆弱性を継続的に把握できるASMツールです。診断実績360万件超。IPAガイドラインが求める「定期的な脆弱性診断」の対応手段として活用できます。

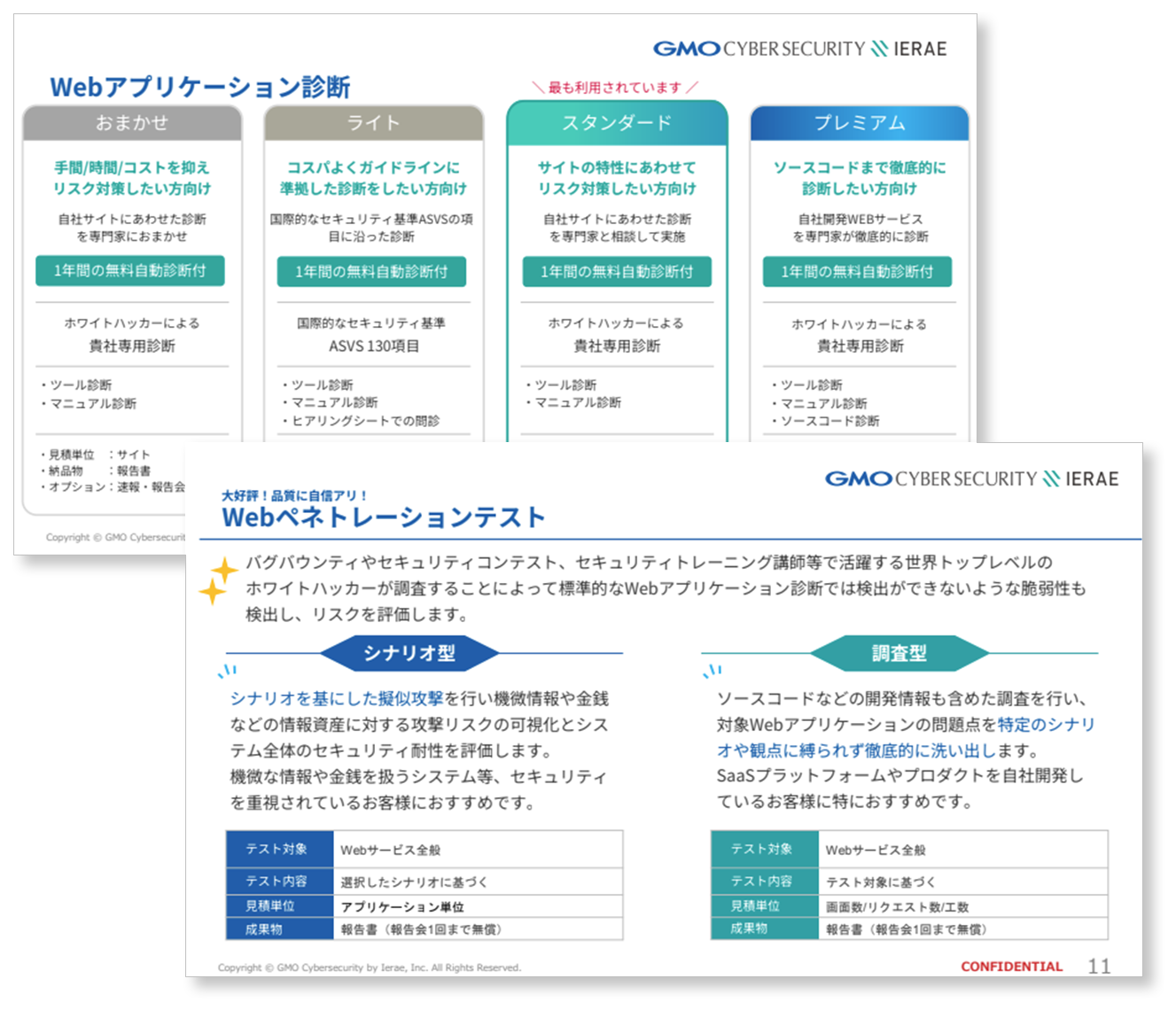

専門家による精度の高い診断を受けたい方へ

Webアプリケーション診断

ホワイトハッカーが手動でECサイトの脆弱性を徹底的に洗い出すプロによる診断サービスです。国内シェアNo.1(※)の実績を持ち、SQLインジェクション・XSS・認証の脆弱性など、ツールでは検出しにくい問題点まで特定します。IPAガイドラインが構築時・運用時に求める「第三者による脆弱性診断」の要件を満たします。

※ITR「ITR Market View:サイバー・セキュリティ・コンサルティング・サービス市場2025」

セキュリティ診断サービス資料をまとめてダウンロード

脆弱性診断、ペネトレーションテストをはじめとするセキュリティ診断サービスの選び方や、GMOイエラエがご提供するサービス内容の詳細はこちら。

資料ダウンロード監修:GMOサイバーセキュリティ byイエラエ 編集部

企業の情報セキュリティ担当者や開発者向けに、サイバーセキュリティに関する情報を発信しています。