サイバー攻撃とは?目的や手口、対策を解説

現在は世界中でパソコンやスマートフォンが普及し、様々な企業や国のサービスがサイバー空間で行われるようになっています。

それに伴い、システムやアプリケーションを攻撃するサイバー攻撃も急増し、企業や公的機関においては情報漏洩や業務の停止といった被害を受ける可能性があり、世界中で対策が必須となっています。

本記事では、サイバー攻撃に関する動向や手法を解説しながら、企業でどのようにサイバー攻撃の対策を行っていけばいいのか、記載していきます。

目次

サイバー攻撃とは

サイバー攻撃とは、インターネットを含むネットワークを利用して、情報を盗んだり、システムを妨害したりする悪意のある行為を指します。

攻撃者は、企業や個人のシステムに侵入し、データの改ざんや窃取、システム自体の破壊や停止などを目的としています。サイバー攻撃の手法は多岐にわたり、ウイルスやマルウェアの使用、ネットワークやWebアプリケーションに対するDDoS攻撃、さらにはフィッシングメールを通じてユーザーの認証情報を盗む行為などが挙げられます。

企業にとっては、情報漏洩や業務停止といった深刻な影響を受ける可能性があり、対策が急務とされています。サイバー攻撃は年々高度化しており、単なる技術的な問題を超えて、社会的・経済的な影響をもたらす重要な課題となっています。

サイバー攻撃の近年の動向

もともとサイバー攻撃は攻撃者が技術を誇示する愉快犯などの側面もありましたが、近年では金銭や活動の妨害、機密の奪取等、直接的な目的の攻撃が主流を占め、企業や政府機関などが標的となるケースが増加しており、その手段もますます巧妙化しています。

2020年以降、リモートワークやクラウドサービスの普及に伴い、サイバー攻撃の件数が急増しています。NICTが運用するネットワーク観測システム(NICTER)の調査によると、2023年のサイバー攻撃通信パケット数は2014年の約25倍にも上っています。

参照:https://www.nict.go.jp/press/2024/02/13-1.html

かつては個人や中小企業が主な標的でしたが、今では大企業やインフラ関連企業も攻撃対象となっており、被害額が億単位に及ぶことも珍しくありません。攻撃手法としては、ランサムウェアやフィッシングが主要な手口となっています。また、ゼロデイ攻撃(※1)やサプライチェーン攻撃(※2)といった、セキュリティの隙を突く高度な技術が多用されるようになっています。加えて、AIや機械学習を利用した攻撃が登場し、防御側も迅速な対応を求められています。

※1ゼロデイ攻撃…ソフトウェアやシステムの脆弱性が一般に知られていない、または修正パッチがリリースされていない段階で行われる攻撃。

※2サプライチェーン攻撃…製品やサービスの供給過程を狙った攻撃。これによりその顧客や利用者に被害が及ぶ。

サイバー攻撃の目的

サイバー攻撃の目的は多岐にわたりますが、代表的なものとして「金銭的利益の追求」が挙げられます。ランサムウェア攻撃は、システムやデータを暗号化し、元に戻すための身代金を要求する典型的な手法です。

近年、企業や政府機関を標的とした大規模なランサムウェア攻撃が報告されており、多くの場合、攻撃者は暗号通貨での身代金を要求しています。

もう一つの目的は、特定の企業の知的財産や機密情報を盗むことを狙った「産業スパイ活動」です。

これらの情報は、攻撃者自身が利用する場合もありますが、競合企業や国家がバックにおり、情報の売買が行われることがあります。加えて、攻撃者の中には政治的またはイデオロギー的な動機で行動する者もおり、政府機関やインフラを狙った攻撃を通じて混乱や不安を引き起こすことを目的としています。

サイバー攻撃の種類

サイバー攻撃にはさまざまな種類があり、それぞれ手法や目的が異なります。代表的な攻撃手法を以下に紹介します。

標的型攻撃

標的型攻撃は、特定の企業や個人を狙い撃ちする高度な攻撃手法です。攻撃者は長期間にわたり、システムに侵入し、機密情報を盗んだり、業務を妨害したりします。

この攻撃は偵察から始まり、内部の脆弱性を発見してから侵入し、情報を盗むという慎重な手順を踏みます。攻撃が巧妙であるため、検出が難しく、被害が長期間にわたることが多いのが特徴です。

DDoS攻撃(Distributed Denial of Service)

DDoS攻撃は、多数のコンピューターやボットネットを利用して、標的となるサーバーやネットワークに膨大なトラフィックを送り込み、サービスを一時的に停止させる攻撃です。企業やウェブサービスにアクセス障害を引き起こし、取引やサービス提供ができなくなるため、顧客の信頼を失う可能性があります。

マルウェア

マルウェアは、システムに悪意のあるソフトウェアを感染させ、情報を盗む、システムを破壊する、あるいは不正な操作を行うプログラムです。ウイルス、トロイの木馬、スパイウェアなど、多様な形態をとります。攻撃者は、マルウェアを使ってシステムを乗っ取り、攻撃を行うための踏み台として利用することがあります。

ランサムウェア

ランサムウェアは、システムやデータを暗号化し、復旧のために身代金を要求する攻撃です。企業のデータを人質に取る形で金銭を要求するため、被害者は業務の継続が困難になります。ランサムウェアは、特に中小企業や医療機関が標的になることが多く、データのバックアップがなければ、深刻な業務停止や財務的損失を招く可能性があります。

フィッシング

フィッシングは、メールや偽のウェブサイトを通じて、ユーザーからパスワードやクレジットカード情報を盗む手口です。巧妙に作られたメールやメッセージで正規の組織やサービスを装い、ユーザーをだまして個人情報を入力させます。この手法は、セキュリティ意識が低い個人を狙った攻撃に多く利用されます。

サイバー攻撃が企業に与える影響

サイバー攻撃による被害は、企業にとって多岐にわたる損失をもたらします。

財務的損失

サイバー攻撃による直接的な財務的損失は、データ漏洩、業務停止、復旧費用、罰金などにより非常に大きなものとなります。特にランサムウェア攻撃の場合、システムの復旧やデータの復元にかかる費用が莫大です。場合によっては身代金の支払いを選択せざるを得ないこともあるかもしれません。これにより、中小企業は深刻な経営危機に陥ることがあります。

ブランドイメージの低下

データ漏洩やサービスの停止は、顧客の信頼を失わせ、ブランドイメージに悪影響を与えます。顧客情報や機密情報が流出した場合、信頼回復には長い時間がかかり、顧客離れが進行する可能性があります。企業は、その影響を最小限に抑えるため、迅速な対応と透明性の高い情報開示が求められます。

法的責任

データ漏洩やセキュリティ侵害が発生した場合、企業は法的責任を問われる可能性があります。個人情報保護法やGDPRなどの規制が強化されている現代では、違反に対する罰金や賠償金が高額になるケースが増えています。これにより、企業は経済的損失だけでなく、法的な問題にも直面し、長期的な対応を迫られることがあります。

企業の情報セキュリティ担当者が行うべきサイバー攻撃の対策

社内ネットワークの強化や社員教育の徹底

企業がサイバー攻撃に対抗するためには、社内のネットワーク利用環境の強化が不可欠です。

近年ではほとんどの企業において、社内のローカルネットワークの枠を超えて、外部サービスの利用が業務に組み込まれています。そのような環境では、まず、利用ユーザーの認証を強化する事が重要になります。多要素認証(MFA)の導入は、ユーザーのIDやパスワードが漏洩した場合でも、不正アクセスを防ぐための基本的な対策です。

また一方で、ローカルネットワークの機密性を前提とした環境も、まだ手放せないという状況が多くあります。そのような環境に対し、ローカルネットワークとインターネットの接続点の機器(VPN等)の脆弱性を突き、外部からの侵入を行う攻撃パターンが大変増えていますので、これらの機器の把握と脆弱性の管理が重要度を増しています。

さらに、データの定期的なバックアップを実施することで、ランサムウェアなどによるデータ損失リスクに備えることができます。

これに加え、社員教育も欠かせません。フィッシング攻撃などは人のミスを狙ったものが多いため、定期的なセキュリティトレーニングや演習を行い、全社員の意識を高めることには、一定の効果が期待できます。

外部公開資産やサービスの脆弱性診断

外部に公開している資産やサービスには、常に脆弱性が発見されるリスクがあります。特にWebサイトやSaaS(Software as a Service)などのクラウドベースのサービスは、インターネットを介してアクセス可能であるため、攻撃者にとって格好の標的となります。

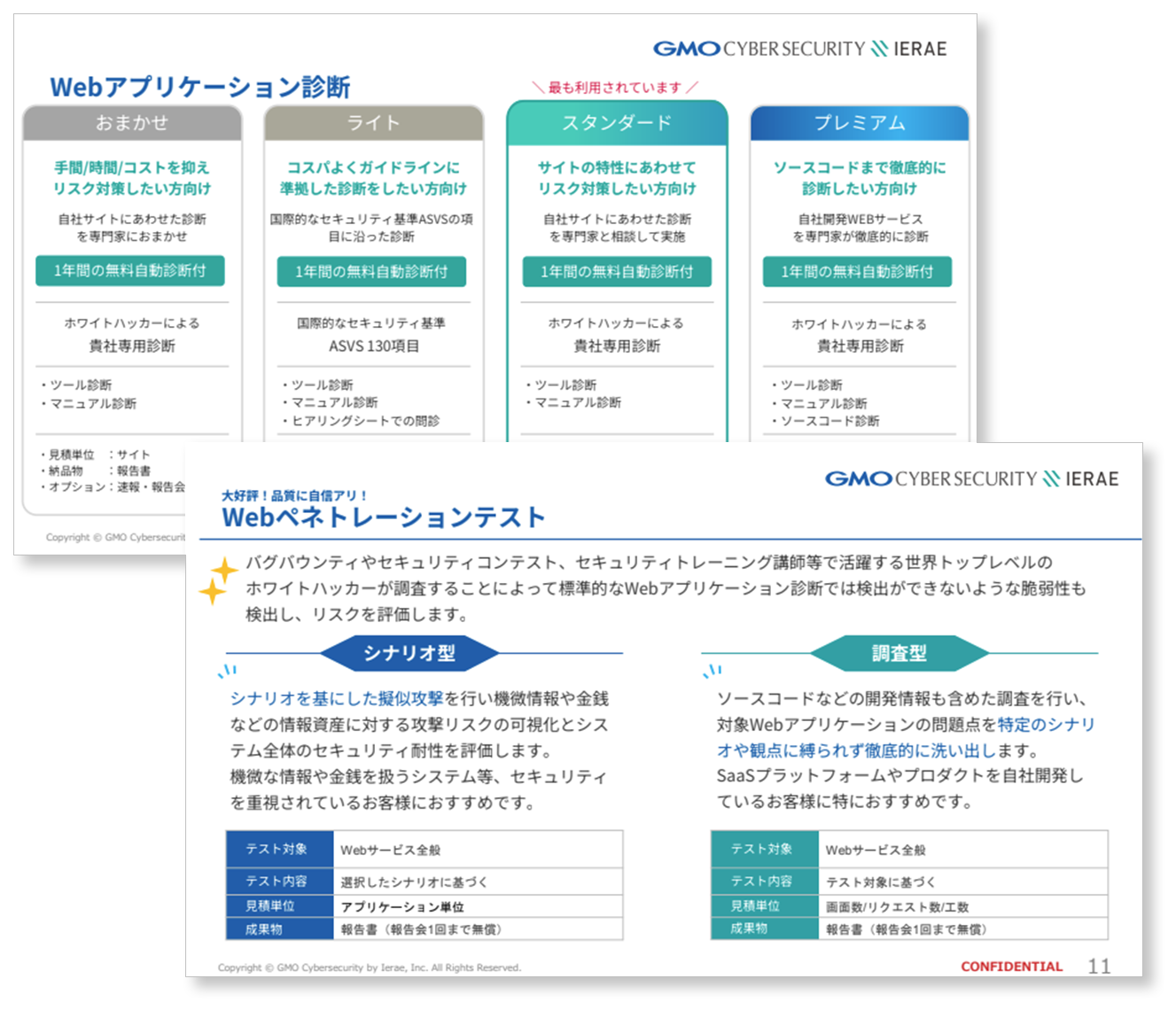

セキュリティベンダーが提供する脆弱性診断サービスや脆弱性診断ツールを活用することで、自社の資産に潜むリスクを早期に発見し、対策を講じることができます。これにはWebサイトやSaaSに限らず、クラウド、IoTデバイス、さらにはネットワークに接続されているすべての資産が対象となります。

定期的な診断を行うことで、潜在的な脆弱性を発見し、サイバー攻撃のリスクを低減させることが可能です。

外部公開資産の管理にお困りの方はGMOサイバー攻撃ネットde診断 ASM がおすすめ

CSIRTなどのセキュリティ組織の組成

企業内でサイバー攻撃に対抗する組織として、CSIRT(Computer Security Incident Response Team)の設置が重要です。CSIRTは、サイバーインシデント発生時に迅速な対応を行う専門チームで、攻撃の被害を最小限に抑えるための計画立案やインシデント対応を担当します。CSIRTを組成するためには、セキュリティに精通したメンバーの選定や、適切なツールの導入が必要です。

また、CSIRTの組成を支援するコンサルティングサービスや、運営サポートを提供する外部の専門機関を活用することも有効です。これにより、企業はインシデント発生時に迅速かつ的確な対応が可能となり、リスクの拡大を防ぐことができます。

セキュリティインシデントに備えた組織づくりや対応策のご支援はこちら

インシデント対応計画の策定

インシデントが発生した際に迅速かつ効果的に対応するためには、事前にCSIRP(Cyber Security Incident Response Plan:サイバーセキュリティインシデント対応計画)を策定しておく必要があります。CSIRPは、インシデント発生時の対応フローや責任分担、報告手順、復旧計画などを具体的に定めたもので、組織全体が一致団結してインシデントに対処できるようにするためのガイドラインです。

計画の中には、初期対応、インシデントの封じ込め、原因の特定、復旧プロセス、さらには再発防止策までが含まれます。これを定期的に見直し、訓練を行うことで、実際のインシデント発生時に混乱することなく対応でき、企業のダメージを最小限に抑えることが可能です。

【無料ダウンロード】インシデント対応計画書テンプレート(CSIRP)

自社に合ったサービスまるわかり資料

- セキュリティ診断の選び方

- セキュリティ対策の選び方

- サービスラインナップ

- WEBシステム/アプリ開発者様向け

- システム/ITインフラ運用管理者向け

- その他IoT診断など

監修:GMOサイバーセキュリティ byイエラエ 編集部

企業の情報セキュリティ担当者や開発者向けに、サイバーセキュリティに関する情報を発信しています。