IoT

ペネトレーションテスト

ソフトウェア解析 ✕ ハードウェア解析

IoTデバイスの脅威に対するセキュリティを評価

IoTデバイスにセキュリティ上の問題がないか「ソフトウェア解析」や「ハードウェア解析」を通じ、様々な観点から、そのセキュリティを評価します。製品を市場にリリースする前に、セキュリティ評価を行うことで、製品品質の向上や改修コストの削減が見込まれます。

対象機器

- インターネットなど外部と通信を行うデバイス

ドローン/eVTOL 診断についてはこちら

対応実績の一例

- ゲーム機/スマートロック/スマート家電/ネットワーク機器/オフィス機器/ドローン/カメラ/ヘルスケア機器/ 車両部品など

IoT

ペネトレーションテストは

こんな方におすすめ

- リリース前に自社開発製品のセキュリティを確認したい開発者様

- 運用するIoTシステムにセキュリティの問題がないか確認したい運用者様

- サプライヤから納品された製品の安全性を確認したいOEM様

IoTペネトレーションテストの

3つの特長

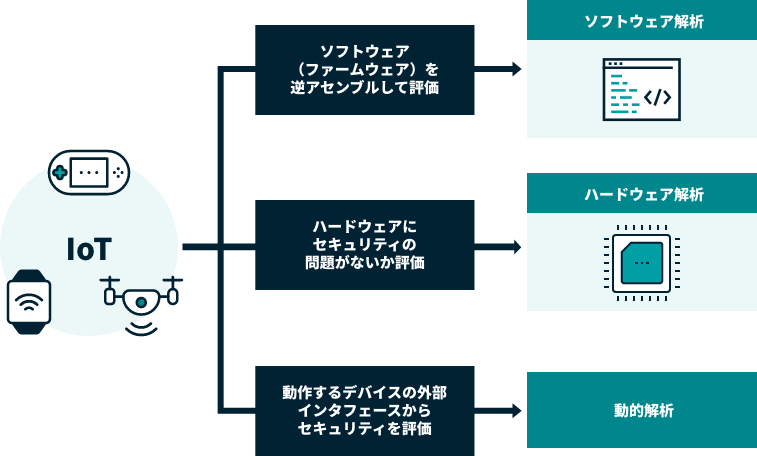

多様な観点からIoTデバイスを評価

01ハードウェア解析

ハードウェアを分解し、基盤に搭載されるマイコンのデバックインタフェースなどをテスト

02ソフトウェア解析(ファームウェア解析)

ソフトウェア(ファームウェア)を逆アセンブルし、サービスやアプリケーションの問題などを評価

03動的解析

通信路のパケットキャプチャやインタフェーステストを行い、コミュニケーションの問題などを評価

IoTペネトレーションテストの

評価観点

※評価項目は変更される場合があります

| 分類 | 代表的な評価観点 | 概要 |

| コミュニケーション | TLSの評価 | 動的解析やソフトウェア解析を通じ、TLS (SSL) 通信が適切に行われているか評価します。 |

| Wi-Fi / Bluetooth / BLEの評価 | 動的解析やソフトウェア解析を通じ、Wi-Fi / Bluetooth / BLEのセキュリティ設定などを評価します。 | |

| サービス/アプリケーション | APIの評価 | 動的解析やソフトウェア解析を通じ、処理フローの解析、認証認可処理、 入出力、仕様上の問題などを評価します。 |

| Webアプリケーションの評価 | 動的解析やソフトウェア解析を通じ、処理フローの解析、認証認可処理、 入出力、仕様上の問題などを評価します。 | |

| アップデートサービスの評価 | 動的解析やソフトウェア解析を通じ、処理フローの解析、認証認可処理、 入出力、署名検証の不備、仕様上の問題などを評価します。 | |

| プラットフォーム | ライブラリの評価 | 動的解析やソフトウェア解析を通じ、ライブラリに悪用可能な公知脆弱性がないか評価します。 |

| OSの評価 | 動的解析やソフトウェア解析を通じ、OSのセキュリティ設定や悪用可能な公知脆弱性がないか評価します。 | |

| ブートローダ | セキュアブートの評価 | ソフトウェア解析を通じ、署名検証の不備、不適切なセキュア ブート実装などを評価します。 |

| ハードウェア | ハードウェアの評価 | ハードウェア解析を通じ、デバッグインタフェースやフラッシュ等よりソフトウェア(ファームウェア)の抽出などを評価します。 |

| プライバシー | プライバシー情報の漏えい | 診断を通じ、プライバシー情報の漏えいを評価します。 |

IoTペネトレーションテストの

診断事例

「情報セキュリティサービス基準適合サービスリスト」登録済

当社のIoTデバイスペネトレーションテストは経済産業省の定める情報セキュリティサービス基準に適合したサービスとして「情報セキュリティサービス台帳」に登録されています。

サービス名:機器検証サービス

登録番号:019-0004-50

019-0004-50

019-0004-50

IoTペネトレーションテストに関する

よくある質問

- Qテストにあたり何を準備すればよいですか?

- Aテスト対象のデバイスおよびその動作環境を提供いただきます。

- Qハードウェアは何台必要ですか?

- A基本的には3台(分解用・動作用・予備)の提供をお願いしております。ただ1台しか用意できない場合でもテストの実施は可能ですので、お気軽にご相談ください。

- Qファームウェアのソースコードは必要ですか?

- Aソースコード提供は不要です。ファームウェアのバイナリについては作業効率化のため提供をお願いする場合があります。