インシデント発生時の状況をヒアリング

インシデント対応支援やフォレンジック調査は緊急を要することが多く、時間がたつとデータの改変が発生する恐れがあります。システムの状態など極力短時間でヒアリングし、早急に調査を着手いたします。

-

初動対応のアドバイス

インシデント発生時から現在までの状況をヒアリングし、初動対応の方針をアドバイスします。 -

調査対象の把握

対象となるシステムのログの提供可否や暗号化、USB接続制限など、物理的なセキュリティの有無を確認し、解析対象を決定します。

インシデント発生時の証拠保全、データ解析、関連情報の抽出、報告までデジタルフォレンジックのプロフェッショナルが対応する事後調査サービスです。

フォレンジック(デジタルフォレンジック)とは?調査内容など基礎から解説

「御社から不審なメールが届いている」という連絡を受けた。

自社サイトに見慣れない表示がされている。

検索エンジンで「危険なページ」と表示された。

転職/退職時に不審な行動があった。

出向先で不審な行動があった。

何かの異常が発見された時点で、それは現在進行形で”何かが行われている”、”被害が拡大している最中である”可能性が高いといえます。

例えばWebサイトが改ざんされ、閲覧者にマルウェアを感染させるタイプの攻撃だった場合、時間経過とともに被害者数は増えることとなります。 また、メールサーバに不正ログインされ、IcedIDやEmotetをばらまく踏み台として使われていた場合を例にとれば、時間経過とともに送信されるメールの数も増えることになります。

閲覧者が増える、また送信されたメールが増えれば、実際に被害を受ける顧客も増えます。

このような被害を最小限に抑えるためには、迅速かつ的確に緊急的処置を行う必要があります。

情報漏洩のフォレンジック調査では、Windowsパソコン、Mac、スマートフォン、USB機器、サーバ、クラウドなどを対象にした調査が可能となっています。調査対象端末が特定できていない場合からのご相談にも対応します。

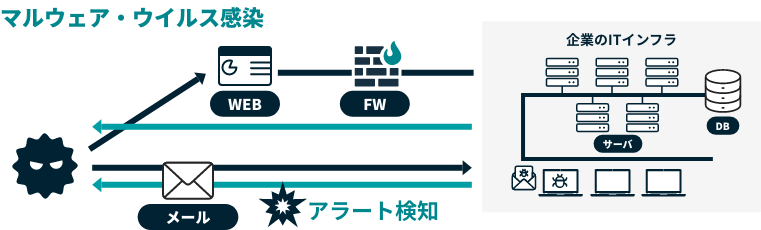

マルウェア感染のフォレンジック調査では、調査対象端末のログ等を解析することで、Emotet(エモテット)などのマルウェアに感染した原因や感染活動の影響範囲までを明らかにしていきます。パソコンだけでなく、ネットワークのログを解析することでより精度の高い調査を実施することも可能です。

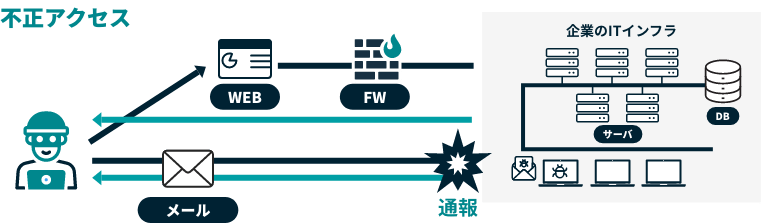

不正アクセスのフォレンジック調査では、不正アクセスやハッキングされた疑いのある対象端末のアクセスログや設定状況から、いつ、どのように、不正アクセスが行われ、不正アクセス後に行われた悪意のある行動・攻撃の内容を明らかにします。

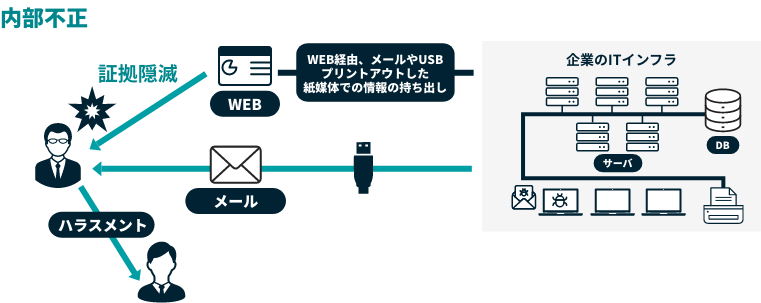

内部不正のフォレンジック調査では、社内でのハラスメント行為や故意に情報漏洩した証拠などを調査します。証拠隠滅を図ったケースでも、削除データの復元を試行し、コミュニケーション履歴等から証拠を発見できることもあります。

各種プラットフォーム上で運営されているオンラインサービス、大小さまざまな規模の社内ネットワークで発生するセキュリティインシデント対応の経験者をはじめ、監査法人や弁護士、捜査機関への調査協力等、豊富な経験を有する人材が在籍しているため、幅広いインシデントの早期解明・対応が可能です。

「調査の見積を取ってみたが予算に合わない」 「どこまで調査すればいいか決められない」 そういった声にお応えするため、熟練の技術者が状況をヒアリングします。

スコープと優先度を明確化することで、 最小限の調査内容で開始し、 必要に応じて追加の調査を提案するといった “スモールスタート”にも対応します。

Amazon Web Services(AWS)、Microsoft Azure、Google Cloud Platform(GCP)

各種レンタルサーバ、カーナビゲーションシステム、WebカメラなどのIoT機器

Windows、macOS、Linux、iOS、Android

※Windows XPなど古いOSでも調査可能

当社のデジタルフォレンジック・インシデントレスポンス支援は経済産業省の定める情報セキュリティサービス基準に適合したサービスとして「情報セキュリティサービス台帳」に登録されています。

サービス名:デジタルフォレンジックサービス

登録番号:019-0004-30

019-0004-30

019-0004-30

確認後、当社よりメールまたはお電話差し上げます

0120-362-360

0120-362-360インシデント対応支援やフォレンジック調査は緊急を要することが多く、時間がたつとデータの改変が発生する恐れがあります。システムの状態など極力短時間でヒアリングし、早急に調査を着手いたします。

パソコン、スマートフォン、各種サーバ等のデジタルデータの証拠能力を失わないよう収集し、保全します。

証拠となり得る情報を見つけ出すために、コンピュータ以外にも様々な機器の中にある情報を調査・分析した上で原因を特定します。

Webサービスやアプリにおけるセキュリティ上の問題点を解消し、

収益の最大化を実現する相談役としてぜひお気軽にご連絡ください。

疑問点やお見積もり依頼はこちらから

お見積もり・お問い合わせセキュリティ診断サービスについてのご紹介

資料ダウンロード