セキュリティ部門向け支援

CSIRTやセキュリティ担当部門に向けて、セキュリティインシデントに備えた組織づくりや対応策をご支援します。

会社のセキュリティ対策でこんなお悩みありませんか?

-

インシデントが起きた時の

対応方針が策定されていない -

サイバーセキュリティ担当者になったが

何から始めればいいかわからない -

対応が属人化しているので退職者が

出たらセキュリティ組織が存続できない。

企業のインシデント対策やセキュリティ組織形成をご支援します

- ネットワーク構造の把握

- 想定されるインシデントの洗い出し

- インシデント発生時の行動指針の作成

- 社内へのIT資産取り扱いに関する啓発・注意喚起

セキュリティインシデント対策が求められる背景

不正アクセスやサイバー攻撃による情報漏洩

総務省が発行する情報通信白書(令和5年度版)によると、サイバー攻撃の規模は2017年の1,559億パケットから、2022年は5,226億パケットとなっており、3倍近くの数値となっています。

出典: 情報通信白書令和5年版

2021年には大手電機メーカーへの不正アクセスで金融機関の口座情報が8600件流出。

2022年には公立病院におけるランサムウェア感染で、一時的に電子カルテの閲覧・利用ができなくなる事故が発生しました。

- A社:

- クラウド環境の誤設定により顧客情報約215万人分の情報が閲覧可能な状態に

- B社:

- 予約サイトの約3,700人のアカウントに不正ログイン

- C社:

- ECサイトにおいて約7,600件のクレジットカード情報が漏洩

内部不正による機密情報の持ち出し

外部からの攻撃だけでなく、転職者による機密情報の持ち出しや、委託業者による顧客情報の不正利用など、内部不正による情報漏洩も対策が必要です。

IPAによる「情報セキュリティ10大脅威」では、「内部不正による情報漏えい」の順位が2023年では4位、2024年では3位と、脅威に対する注意レベルを上げています。

- A社:

- 元派遣社員によってクライアントの顧客情報が持ち出され、個人情報約900万件が流出。元派遣写真は不正競争防止法違反の容疑で逮捕。

- B社:

- 商品製造に関する情報を持ち出した元社員が不正競争防止法違反の容疑で逮捕。

- C社:

- 元業員が前職のデータベースに他の従業員のログイン情報を用いて不正アクセスし、新製品の提案書や採算表を含む機密情報をを不正に取得。不正競争防止法違反の容疑で逮捕。

インシデント対応の遅延が招くリスク

被害の拡大と復旧コストの増加

攻撃者による侵入が広範囲に及ぶことで、より多くのシステムや情報が被害を受ける可能性があります。

JNSAの損害額調査レポートによると、個人情報を漏えいした場合の1人あたりの平均損害賠償額は28,308円となっており、被害が拡大することでコストも増加することになります。

対外発表の遅れによるレピュテーションリスク

顧客や株主、取引先などへの対応が遅れることにより、企業の信頼性や組織の対応力に疑念が生じます。また、SNSなどによる情報の拡散で風評被害が広がる恐れがあります。

| 調査年 | 1人あたり平均想定損害賠償額 |

|---|---|

| 2016年 | 31,646円 |

| 2017年 | 23,601円 |

| 2018年 | 29,768円 |

| 3ヵ年平均 | 28,308円 |

万が一セキュリティインシデントが発生した場合でも、より早く検知から封じ込めに対応出来れば、被害拡大を防ぎ対応コストを少なくすることが出来ます。このような背景から、セキュリティインシデントへの対応は、情報発信のタイミングと内容が組織の評価に大きな影響を及ぼすことを事業の関係者が認識し、リスク管理とインシデント対応計画を策定しておくことが必要です。

サービスの特長

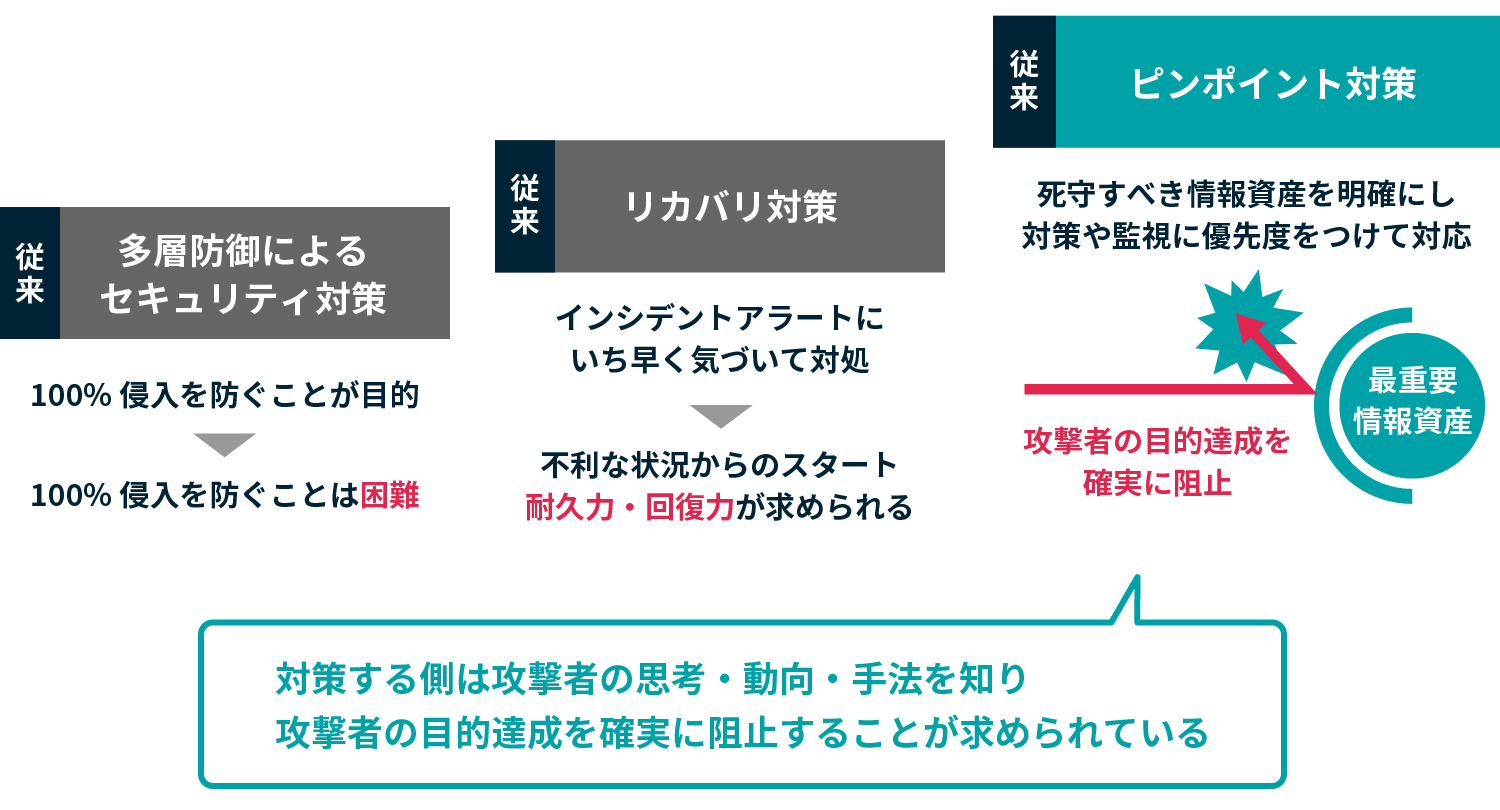

「攻撃者が絶対優位」と言われるセキュリティ分野で、

攻撃者の手法を熟知したスペシャリストが、

攻撃者にとって難易度が高い防御対策と重要な情報資産を守りきる方法をご提案します。

主なご支援内容

リスクアセスメント

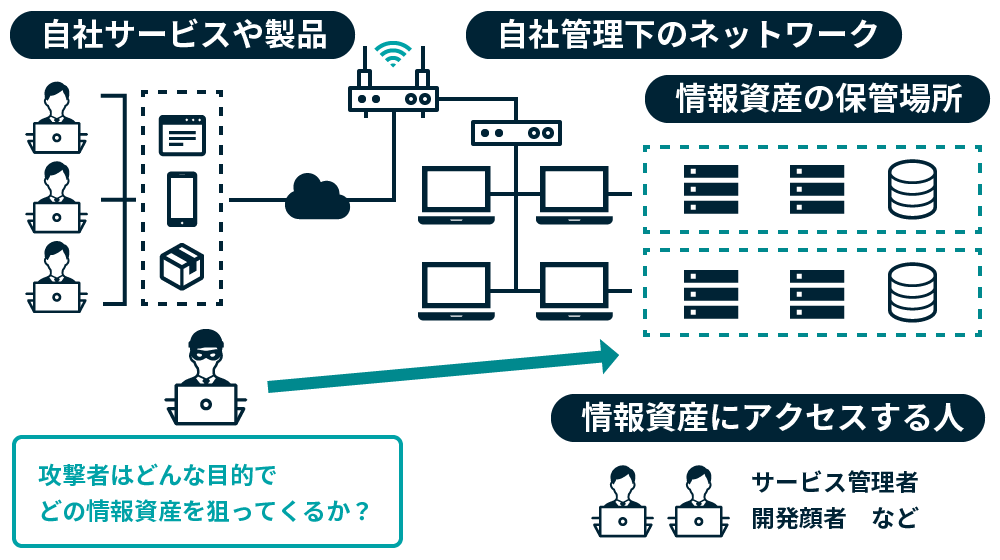

お客様のネットワーク環境や稼働中のサービスにおいて、守るべき情報資産と想定すべき脅威を可視化し、対処すべきリスクの優先度をご提示します。

リスクアセスメントの観点

- 守るべき情報資産は何か

- 情報資産に損害を与える事象は何か

- 回避すべきリスクは何か

- どこを優先的に対応すべきか

インシデント対応計画(CSIRP)作成支援

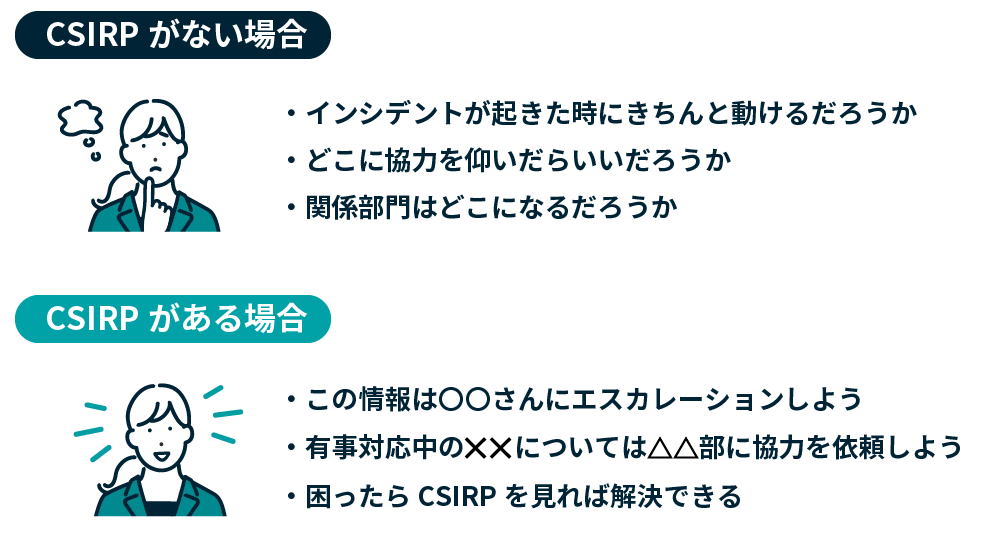

CSIRPとは、Computer Security Incident Response Plan の頭文字を取った言葉で、インシデント対応計画と呼ばれます。

有事に備えて予め計画を立てることで、初動対応の迅速化などを図ることができます。

一般的にはエスカレーションフロー、事案別対応方法、重大度判定、関係部門連係等を記載します。

CSIRP作成のメリット

- 対応方針が明確になり迅速に対応にあたることができる

- 人員追加の際などにも素早く意思共有ができる

- 事前の準備により現状の不足している事柄を明らかにできる

- 明確な基準を作成することで有事の際に行うことが明確になる

机上訓練

机上訓練とは架空のインシデントシナリオをもとに、インシデント対応を追体験いただくトレーニングです。策定した規定類や対応計画の評価の他、現状と把握など様々な目的で実施することが可能です。

IPA10大脅威で扱われる内容のシナリオの他、特定環境を把握したうえでカスタマイズシナリオを作成します。

インシデント対応部門の他に、広報や総務、経営層の方々など様々な部門を対象にしたインシデント対応評価を実施することも可能です。