セキュリティインシデントとは?対策や原因を解説

近年、セキュリティインシデントのニュースを耳にする機会が増えています。サイバー攻撃による情報漏洩やランサムウェア被害は大企業だけの問題ではなく、インシデントに対応する社内リソースの限られた中小企業にとっても深刻なリスクとなっています。本記事では、セキュリティインシデントとは何か、そのリスクや原因、そして企業が取り組むべき具体的な対策について解説します。

「インシデントが発生したらどう対応すればいいのか?」「予防のために何をすればいいのか?」といった疑問に答えながら、事業継続を守るためのヒントを提供します。この記事を読むことで、セキュリティインシデントの全体像を把握し、今日から始められる実践的な対策を学ぶことができます。

目次

セキュリティインシデントとは何か?

セキュリティインシデントとは、情報システムやネットワークにおいて、セキュリティの3要素である『機密性』『完全性』『可用性』が侵される事態を指します。具体的には、不正アクセス、データ漏洩、マルウェア感染、サービス停止などが発生してしまうことです。

例えば、顧客情報を含むデータが外部に流出したり、ランサムウェアにより業務が停止したりするケースがあります。

主な種類として、外部攻撃によるものと内部要因によるものがあります。

外部攻撃には、フィッシングメールを利用した不正アクセスやシステムの脆弱性を狙った攻撃が含まれます。

一方、内部要因には、従業員による不正なデータ持ち出しや、設定ミスによる意図せぬ情報公開が挙げられます。

セキュリティインシデントは企業の信頼性や業務継続性に大きな影響を与えるため、予防策や迅速な対応体制が求められます。また、中小企業においては、限られたリソースの中で適切な対策を講じることが重要です。

フォレンジック・インシデントレスポンス対応支援サービスの詳細はこちら

セキュリティインシデントが発生した場合のリスク

セキュリティインシデントが発生すると、企業は多方面で深刻なリスクに直面します。大企業や中小企業に関わらず、事業存続にかかわる影響を受けることも少なくありません。

まず、レピュテーションリスク(評判の低下)が挙げられます。

例えば、サイバー攻撃により顧客情報が漏洩した中小企業が、以後の取引先から不安視されることがあります。

次に、売上減少のリスクがあります。

業務システムが停止すると、注文の処理が遅れや、店舗運営が中断することになり、直接的な損失につながります。

このようなリスクを軽減するためには、予防策の強化と迅速な対応体制の整備が必要です。

セキュリティインシデント対策の重要性と目的

セキュリティインシデント対策が重要なのは、被害を最小限に抑え、事業の継続を確保するためです。規模が小さい会社にとっては、インシデントの発生が事業の存続に影響することもあるため、適切な対応が不可欠です。

攻撃者による不正送金や金銭要求が”事業の存続に影響する”インシデントの一例です。

ランサムウェア攻撃では、システムを復旧するために多額の金銭を要求されることが一般的です。これに応じることでさらなる攻撃を招く可能性もあり、適切な対応が必要です。次に、原因調査や復旧のための対応は多くのリソースを消耗します。システムの再構築や被害の範囲を特定する作業には時間と費用がかかります。その間、業務が停止し、取引先や顧客にも影響を与える可能性があります。

さらに、企業ブランドの低下も重要な課題です。セキュリティ対策が不十分だという印象を与えることで、顧客や取引先からの信頼を失い、競争力を低下させるリスクがあります。

これらのリスクを最小化するための対策は、単に技術的な対応に留まりません。

組織全体で情報セキュリティの意識を高め、適切なポリシーやガイドラインに基づいた運用体制を整備することが不可欠です。

インシデント発生時には、迅速な対応ができる体制を構築し、業務への影響を最小限に抑えることが、企業の信頼性を保つための鍵となります。

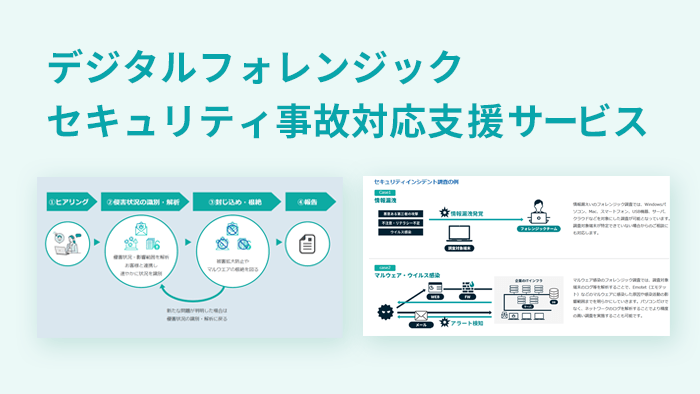

セキュリティインシデント対応支援サービス資料

万が一のインシデントに備えて、どのような対策をしておけばよいかわからないといったお悩みはありませんか?

GMOイエラエによるインシデント対応に関するご支援内容をご紹介します。

セキュリティインシデントの主な原因

外的要因

セキュリティインシデントの多くは、外部からのサイバー攻撃によるものです。これらの攻撃は企業の情報システムやネットワークの脆弱性を狙って行われ、その手法には様々な形態があります。

まず、脆弱性を悪用した攻撃が挙げられます。ソフトウェアやシステムの更新が遅れている場合、攻撃者は既知の脆弱性を利用してシステムに侵入します。

たとえば、使用期限が過ぎたシステムがランサムウェア攻撃の入口となるケースは少なくありません。

次に、マルウェア感染です。フィッシングメールや偽のウェブサイトを介して従業員がマルウェアに感染すると、システム全体に悪影響が及ぶ可能性があります。特に、ランサムウェアは企業データを暗号化し、復旧のために金銭を要求するなど、事業継続に深刻な打撃を与えます。

アカウント情報の窃取による不正アクセスも大きな問題です。攻撃者は、従業員のアカウント情報を不正に取得してシステムに侵入することで、情報を盗むだけでなく、システム全体に侵害を及ぼす可能性があります。これは、弱いパスワードの設定や多要素認証の欠如が原因となることも多いです。

これらの外的要因は、企業のシステム的な防御力を試すだけでなく、社員の不注意や勘違いに付け込む等、巧妙で予測しにくいものが多いです。そのため、セキュリティパッチの適用や従業員のセキュリティ教育、二要素認証の導入などの対策が重要です。

内的要因

セキュリティインシデントの原因は、外部だけでなく、社内のヒューマンエラーや管理体制の不備によるものも多く見られます。

まず、従業員による情報持ち出しが挙げられます。意図的に行われる場合もあれば、無意識に社外での作業中に情報が漏洩するケースもあります。

USBメモリやクラウドストレージを使用した情報持ち出しが典型例といえます。

次に、クラウドの設定ミスです。特に、中小企業ではクラウドサービスの専門知識が不足していることが多く、アクセス権限の設定を誤った結果、外部からデータが見える状態になってしまうことがあります。

メールの誤送信も内的要因の一つです。誤って顧客リストや機密情報を外部に送信してしまうケースは最近でも珍しくなく、情報漏洩の重大な原因となっています。

これらの内的要因は、技術的な対策だけでは防ぎきれないため、適切な教育と管理体制の構築が不可欠です。特に、中小企業ではシンプルかつ効果的な運用ルールを策定することが重要です。

災害や外部サービスの障害

セキュリティインシデントの一因として、自然災害やクラウドサーバーなどの外部サービスの障害も見過ごせません。

これらは企業の制御外で発生し、被害を防ぐためには事前の準備が重要です。データ漏洩やサイバー攻撃ではありませんが、いつでもシステムを使える『可用性』という観点でシステムが利用不可能になります。

これらの問題に備えるためには、オンプレミスとクラウドの適切な組み合わせや、データの多重バックアップが有効です。また、災害時の影響を最小限にするために、定期的な復旧訓練を行うことも重要です。

セキュリティインシデントの対策方法

1.検知・初動対応

セキュリティインシデント対応は、インシデントに関する異変について、「気づくこと」から始まります。

そのためには「気づけるようにする」ことが必要ですが、事前に自社で管理している様々な機器やソフトウェアなどの情報資産を把握しておくこと、ウイルス対策ソフトやEDR製品などをインストールして、異常を発見/通知される仕組みを構築しておくこと等の取り組みがこれに当たります。

また、従業員からの「PCが急に重くなった」「メールの送信履歴に覚えのない宛先がある」といった違和感もウイルス感染等の異変の兆候となります。日頃から社員全体に「変だと思ったらすぐ報告する」文化を根付かせることも、インシデント検知の精度を高めるために欠かせません。

従業員以外にも、お客様や取引先からの問い合わせや、警察や監督官庁からの通知という形で異変が通知されることも考えられます。この場合、担当部署が違う等の理由で上手く情報連携ができず、異変の認識が遅れてしまうということも起こりやすいので、日頃から各部署との連携を意識しましょう。

さて、異変に気づいたら初動対応です。初動対応として何をするべきか? については、どのような異変が起こったのかによって変わりますが、以下の3点を意識して行動しましょう。

A.被害の広がりを防ごう

起こった異変がサイバー攻撃によるものだった場合、まだ攻撃は進行中かもしれません。異変の発見されたPCやサーバーや重要なデータのバックアップをネットワークから切り離す等、被害の広がりを防ぎましょう。

B.正確な情報を集めよう

インシデント発生はショッキングな事件なので、さまざまな憶測も飛び交います。異変の発見者や関係者にヒアリングを行う場合は、実際に発生している現象に注目し、憶測に惑わされないようにしましょう。

C.記録を残そう

サーバーやネットワーク機器のログは時間経過とともに消えていきますし、攻撃が進行中ならば意図的に消されることも考えられます。また、異変の見つかったPCやサーバーの記憶領域も今後の調査に役立つ情報がまだ残っているかもしれませんが、触れば触るほど消えてしまいます。これらの情報をできるだけ早い段階で確保し保管しましょう。

また、被害の広がりを防ぐ為に機器の設定変更を行った場合、それが攻撃の一部なのか、意図して行ったものなのか、後から区別をつけることが難しくなります。何か作業や操作を行った場合は、何時何をしたか? を記録して残しましょう。

被害の拡大を防ぐには、初期の対応が重要です。もし判断が難しい、何をしたらいいか分からないと感じたら、迷わずセキュリティベンダーに相談しましょう。

【無料ダウンロード】インシデント対応計画書テンプレート(CSIRP)

2.報告・公表

インシデントの内容が判明したら、すぐに社内の関係者(経営層、関連部署)に正確な情報を共有し、社外への報告・公表について検討しましょう。

たとえば個人情報が漏えいした場合、法的に被害者への通知や所轄官庁への報告が求められるケースもあります。取引先への影響があるなら、信頼維持のために誠実な説明が必要です。

公表が遅くなったり、隠したりごまかしたりすると、信用喪失のリスクが大きくなります。「全ての調査が済んで、全容が明らかになってから公表したい」という空気感が醸成されやすいですが、その判断自体が新たな信用喪失のリスクに繋がることを意識し、検討してください。

公表のタイミングは、インシデントが認識された時点でできるだけ早く”初報”を打ち、調査などで事実が確認されたら都度”続報”を出し、復旧、再発防止に目途が立った時点で”最終報”を発表する、という方式が推奨されます。

社外に公表する場面では、事実に基づいた冷静なトーンの文章を用意し、誤解や混乱を避けることが大切です。企業の信頼は透明性で守る、という姿勢が求められます。

3.復旧・再発防止

インシデントの被害を最小限にとどめるためには、業務やシステムの「復旧」と「再発防止」が欠かせません。『業務継続のためにまず復旧したい』という意識が働いてしまいがちですが、原因が判明し、正しく再発防止が行われていなければ、復旧したシステムで再度インシデントが発生する可能性が高いと言えます。

どうしても復旧を優先したい場合でも、まずは訴訟や通報などに向けたログ・証拠の保全を行った後、必要最低限のアクセス経路以外の通信の遮断/ユーザーのパスワード変更/復旧元(バックアップ)の安全性の確認/ソフトのアップデート等の安全確保を行った上で、再開するようにしてください。

関連記事:情報セキュリティ対策とは?企業が取り組むべきポイント10選を解説

セキュリティインシデントに対する備え

事前の体制構築が重要

まずは以下のような体制構築を検討し、不足する部分はセキュリティベンダーなどに相談することをおすすめします。

- CSIRTの任命

インシデント対応の陣頭指揮を担うCSIRT(Computer Security Incident Response Team)を設置し、その責任範囲を明確にします。例えば、攻撃の原因調査や被害範囲の特定を行うチームと、復旧対応を指揮するチームを分けることで、対応の効率を高めます。 - 体制や窓口の整備

従業員がインシデントを発見した際、どこに、どのように報告するべきかを明確に定め、迅速な情報共有を可能にします。具体例として、専用の報告フォームやホットラインを設けるといった施策があります。また、日々報告窓口や方法について周知を行いましょう。 - 証拠保全とバックアップ体制の構築

インシデントが発生した際、法的措置や原因調査のために必要なデータを確保することが求められます。これを、フォレンジックとも言います。そのために、データのバックアップを定期的に行い、復旧作業が速やかに進められる環境を整備します。

セキュリティポリシーの策定や定期的な情報資産のチェック

セキュリティインシデントを防ぐためには、包括的な情報セキュリティ体制の構築が欠かせません。具体的には以下の5点を意識するといいでしょう。

- セキュリティポリシーの策定

ポリシーには、組織が守るべきセキュリティ基準や方針を明確に記載し、それに基づいた具体的なガイドラインを整備します。たとえば、パスワードの定期変更やアクセス権限の制限などを具体的な行動指針として定めます。 - 定期的な監査

内部や外部機関による定期的な監査や評価を通じて、セキュリティ対策の効果を検証することが必要です。監査では、ガイドラインが遵守されているかを確認し、評価結果を基に改善を行います。特に、外部のセキュリティ専門家に監査を依頼することで、専門的な視点からのアドバイスを得ることも有効です。 - 脆弱性の定期的なチェック

脆弱性は日々様々な研究機関やハッカーにより発見されています。そのため、脆弱性の定期チェックと迅速な対応が、インシデント防止の要となります。Webサイトやネットワークの脆弱性を定期的に診断し、必要に応じてパッチやアップデートを適用する体制を構築します。たとえば、従業員の誰かが新たなソフトウェアを導入した場合、その影響を迅速に確認し、安全性を担保する仕組みが求められます。 - 従業員のセキュリティリテラシー向上

情報セキュリティの文化を育てるためには、従業員への継続的な教育も必要です。

フィッシングメールの見分け方や不審な動作を報告する手順など、具体的なスキルを定期的にトレーニングすることで、全社的なセキュリティ意識を高められます。 - 情報資産の管理

情報資産の適切な管理は、セキュリティインシデントの発生を防ぐための基盤となります。まず、従業員に貸与している資産の管理が重要です。PCやスマートフォン、USBメモリなど、誰がどの資産を使用しているかを正確に把握し、定期的に確認する仕組みを整備します。たとえば、資産管理システムやアクセス管理システムを導入し、可能であればリアルタイムで使用状況を追跡することが効果的です。

次に、アクセス制御が鍵となります。情報資産は、必要な従業員だけがアクセスできるように権限を設定します。営業チームが必要とする顧客情報は、マーケティングチームがアクセスできないように制限するなどで、不正な情報閲覧や持ち出しを防ぎます。

また、退職者や異動者のアクセス権限を即時に変更することも重要です。適切な退職管理プロセスを設け、退職後のアカウント利用を防ぐ仕組みを導入することで、内部からのリスクを軽減できます。

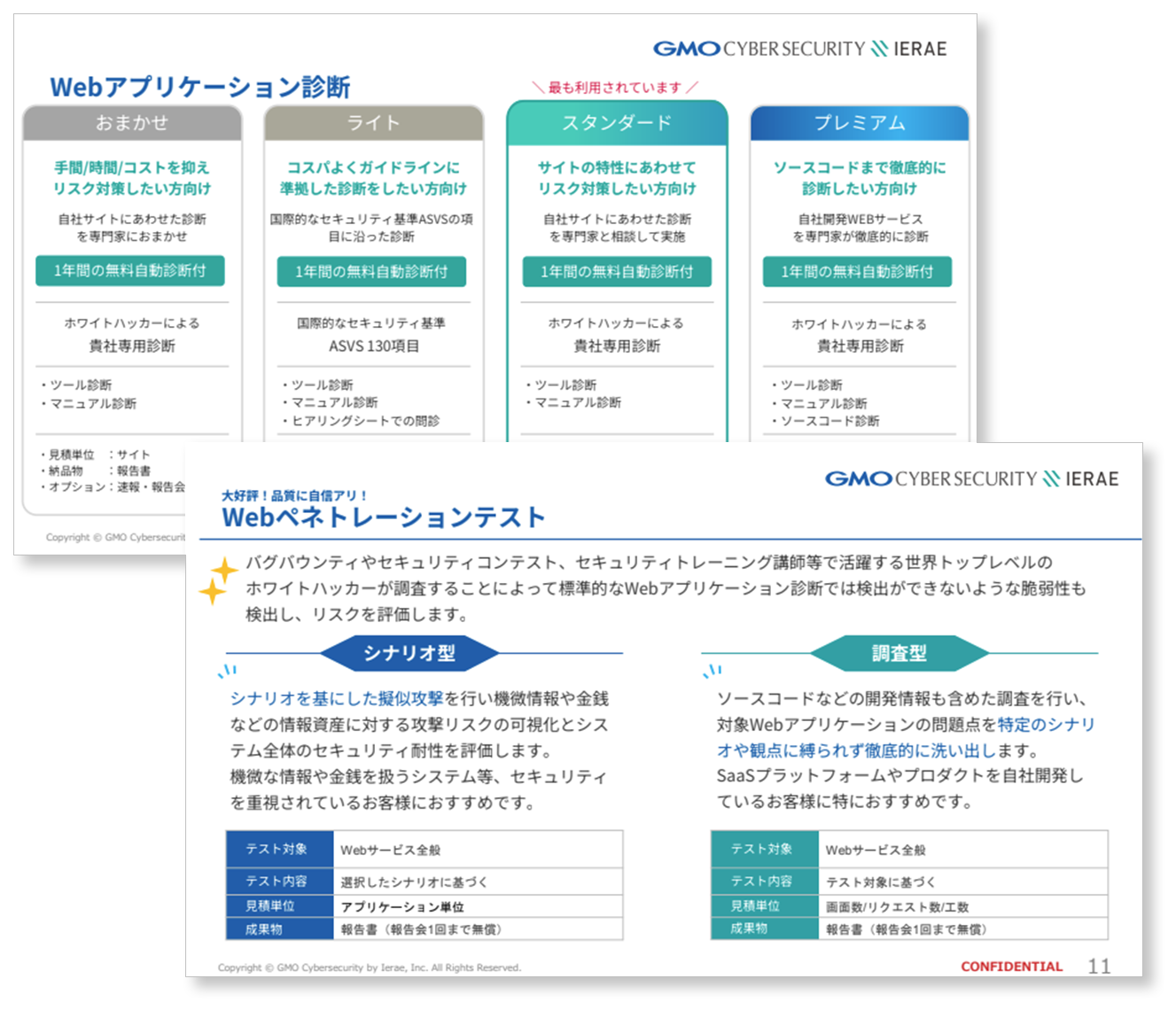

自社に合ったセキュリティサービスまるわかり資料

- セキュリティ診断の選び方

- セキュリティ対策の選び方

- サービスラインナップ

- WEBシステム/アプリ開発者様向け

- システム/ITインフラ運用管理者向け

- その他IoT診断など

監修:GMOサイバーセキュリティ byイエラエ 編集部

企業の情報セキュリティ担当者や開発者向けに、サイバーセキュリティに関する情報を発信しています。