OSINT (Open Source Intelligence)とは?サイバー攻撃対策での活用方法を解説

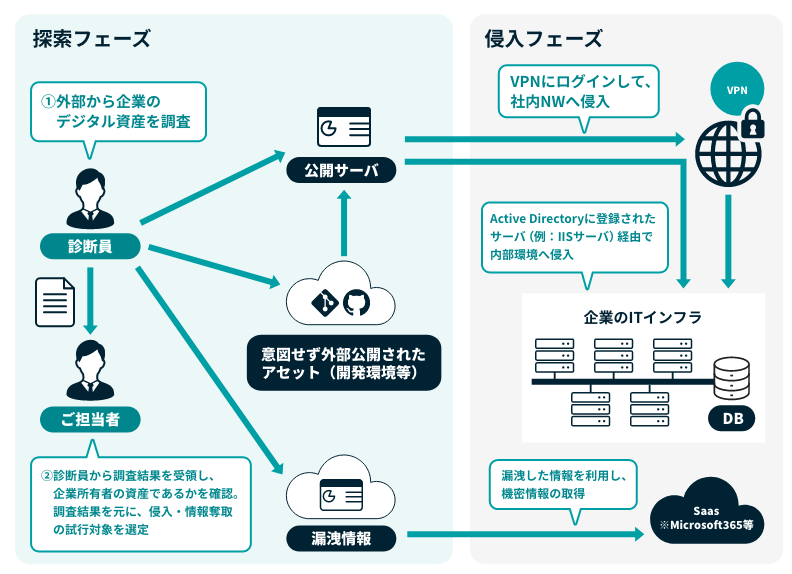

OSINT (Open Source Intelligence)は、ドメイン/IPアドレス/公開サービスなど合法的に入手可能な外部リソースを調査し、攻撃に使用可能かを診断員が攻撃者目線で分析する手法です。

GitHubやSNS、開発環境等から意図せず公開された情報や、漏洩した認証情報を元に、サイバー攻撃が可能かを調査するのに有効です。

そもそも自社のサイトやドメインを把握できていない…

そんな担当者様はASMツールで管理を始めてみませんか?

OSINTのセキュリティ調査方法

当社のOSINTサービスは、明確なゴール設定はせずに、診断期間内で想定される脅威に対して調査します。OSINTで取得した情報をもとに 疑似攻撃を行い、実際にシステムへの侵入が可能かを検証します。公開情報が悪用された場合にシステムへの侵入や情報漏洩が発生するかを検証します。

診断事例:攻撃者目線の漏洩情報調査(OSINT)による 「偵察段階」からの侵入脅威対策

自動モニタリングツールと

ペネトレーションテストで行うOSINTの違い

OSINTのペネトレーションテストは、調査の目的から想定される脅威に対し、ペネトレーションテスターが手動で診断を行います。

自動OSINTモニタリングツールは、包括的な情報収集と自動検出が可能です。

調査内容

自動ツール

- 自動化ツールに依存して固定

- 調査の目的に応じたカスタマイズが困難

ペネトレーションテスト

- ペネトレーションテスターが調査

- 漏洩した認証情報を用いたSaaSへの侵入

- 収集したメールアドレスに対するフィッシングなど、実際の標的型攻撃を想定したテスト

攻撃対象の情報取得

自動ツール

- お客様からの情報提供

- オンラインツールからの情報収集

ペネトレーションテスト

- お客様からの情報提供

- ペネトレーションテスターによる追加取得

攻撃方法

自動ツール

脆弱性スキャナを用いた包括的な自動調査

ペネトレーションテスト

ペネトレーションテスターによる手動攻撃

ペネトレーションテストのご依頼はGMOイエラエへ

GMOサイバーセキュリティ byイエラエのペネトレーションテストは、バグバウンティやセキュリティコンテスト、セキュリティトレーニング講師等で活躍する世界トップレベルのホワイトハッカーが疑似攻撃を行い、セキュリティ対策の有効性やリスクを評価します。

OSINT、ペネトレーションテストの実施をご検討の方は、是非お問い合わせください。

監修:GMOサイバーセキュリティ byイエラエ 編集部

企業の情報セキュリティ担当者や開発者向けに、サイバーセキュリティに関する情報を発信しています。