OpenClawを取り巻く脅威を踏まえた「安全な」運用はあり得るのか?

こんにちは、高度解析課で診断員をしている診断員Kと申します。機械学習畑のオタクやっており、今話題のOpenClaw(パーソナルAIアシスタント。知らない方は記事内に説明があります)についてのブログ記事を書くこととなりました。

まずタイトルの本題を直球でお伝えします。OpenClawは安全な運用が出来ない危険なプロダクトです(※この記事の内容を全て理解できて納得できる人でなければ)。本記事で論説しているように、攻撃者にとって魅力的すぎる程の価値ある情報を扱う”パーソナルアシスタント”への脅威は一切軽視できず、OpenClawはエンタープライズレベルのセキュリティを継続的に構築・運用出来るような知識ある人間でなければセキュアに運用できません。

本記事はOpenClawの構造がどうなっているかに始まり、どのような脅威があり得るか・起きたか、それを踏まえてセキュリティ機構がどういったものが存在するかという話をします。そして最後には内容を踏まえて、OpenClawが信任出来るか・セキュアな運用は可能なのかについて述べたいと思います。文頭で結論はお伝え済みではありますが。

なおこの記事はClaude Codeを使った調査や纏めた文章を筆者修正の上で一部使っています。OpenClawの更新が余りにも早すぎてコードベースの調査が流石にAIを使わないと厳しい時代ですね。

OpenClawとは何か・どのような設計構造か

OpenClawは流行りのLLMが実世界に対して行える事を増やしてくれ、コンピュータサイエンスのバックグラウンドがない人でも大量の専門的なITスキルを実施可能にしてくれるという面で話題になっています。

しかしそのOpenClawの内部構造というのは複雑になっており、今使っているよという人でも理解できていない部分があり得ます。当然、使っていない人には「わけわからん!」となってしまいかねません。 そのため、まずここで簡単な紹介に始まり、アーキテクチャ構造やどういったファイル構造になっているかを述べたいと思います。

OpenClawとはどういったソフトウェアか

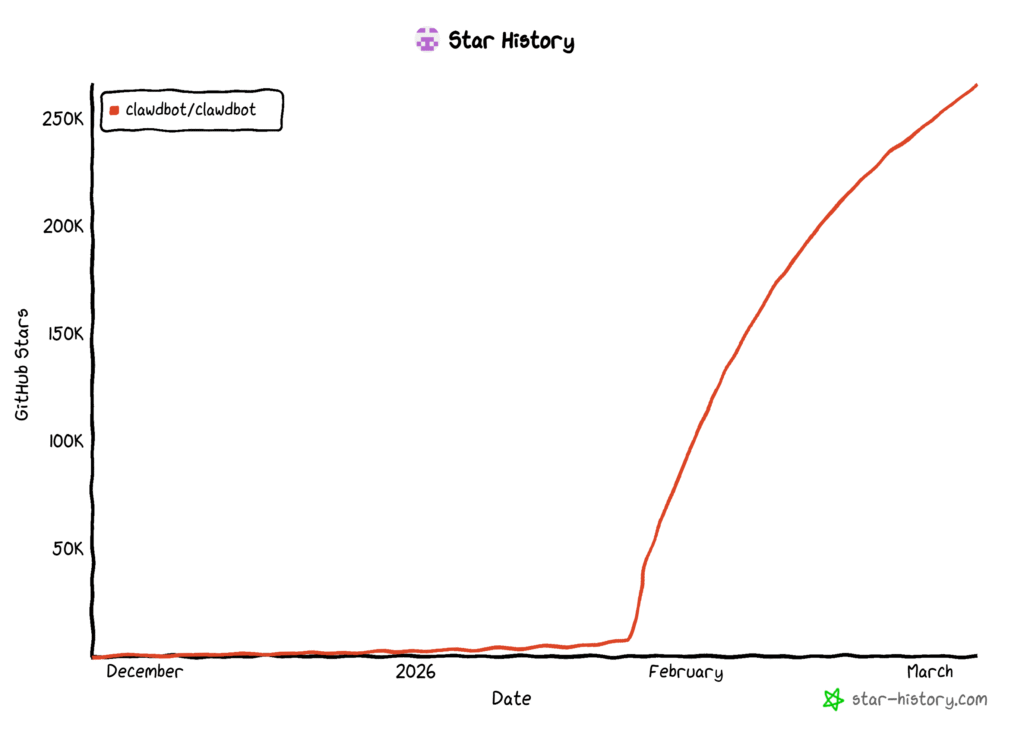

OpenClaw(旧Clawdbot、Moltbot)は、オープンソースのセルフホスト型AIエージェントプラットフォームであり、公式ドキュメントではOpenClawは「開発者やパワーユーザー向けの、どこからでもメッセージを送れるパーソナルAIアシスタント」と名乗っています[2]。2025年11月の公開の後、2026年1月に急激な注目を集め、記事執筆現在ではGitHub上にて290,000スターを超える超爆発的な注目を集める事となりました。

一般的なAIチャットインターフェース(ChatGPTやClaudeなど)との根本的な違いは、OpenClawが自律的に行動する点にあります。シェルコマンドの実行、ファイルの読み書き、ブラウザの操作、メール・カレンダーの管理、スケジュールされた自動化タスクの実行など、ユーザーのデジタル生活全般にわたる操作を代行できます。これらの操作は、Telegram、Discord、Slackなどの既存のメッセージングアプリを通じてテキストメッセージで指示できる作りになっています(CLI経由でも可能ですが)。

OpenClawはホビープロジェクトでありベータ版である

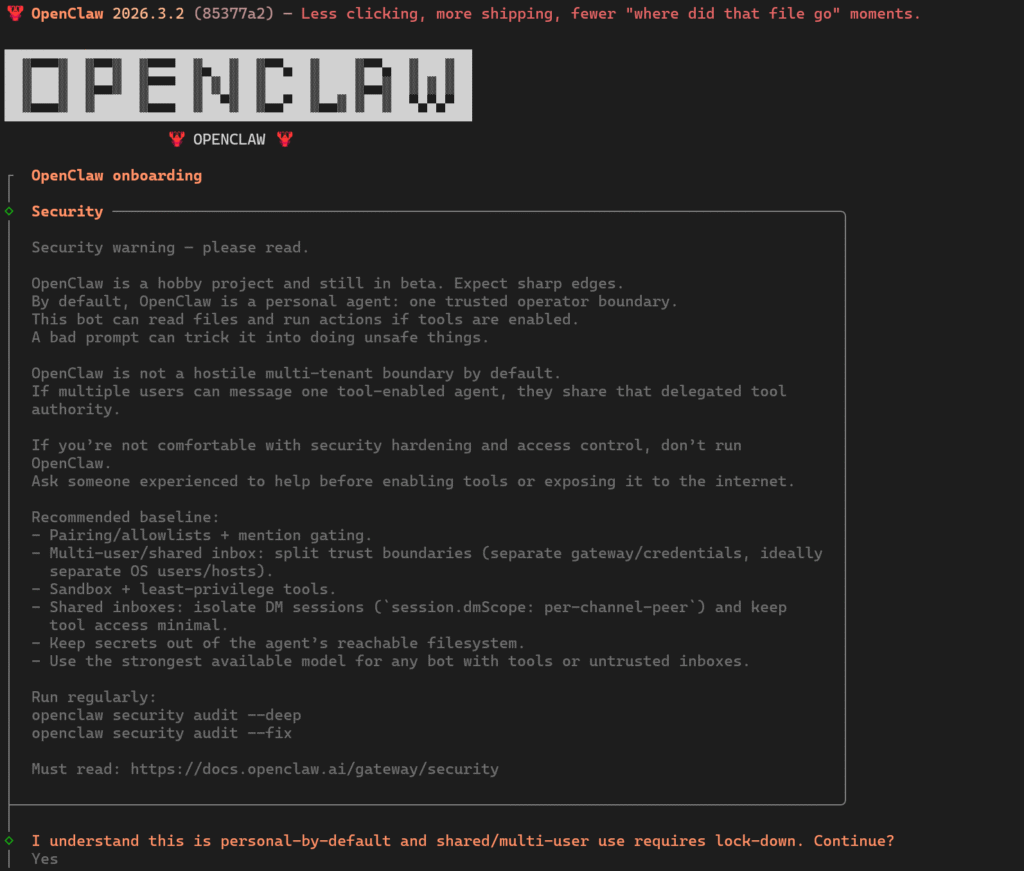

以下のメッセージはOpenClawをインストールした際のオンボーディングメッセージのセキュリティに関する部分とその和訳です。

(オンボーディング文の和訳。強調は筆者によるもの)

セキュリティ警告 — 必ずお読みください。

OpenClawはホビープロジェクトであり、現在もベータ版です。予期せぬ問題を覚悟してください。

デフォルトでは、OpenClawはパーソナルエージェントです: 一つの信頼された運用者境界を持ちます。

ツールが有効な場合、このボットはファイルを読み取り、アクションを実行できます。

悪意のあるプロンプトによって、安全でない操作をさせられる可能性があります。OpenClawはデフォルトでは、敵対的なマルチテナント境界ではありません。

ツールが有効な一つのエージェントに複数のユーザーがメッセージを送れる場合、彼らはその委任されたツール権限を共有します。セキュリティのハードニングとアクセスコントロールに精通していない場合は、OpenClawを実行しないでください。

ツールを有効にしたり、インターネットに露出させる前に、経験のある人に助けを求めてください。… 以下省略 …

OpenClawは「ホビープロジェクトでありベータ版である」と明記されており、「セキュリティのハードニングとアクセスコントロールに精通していない場合は、OpenClawを実行しないでください。」とまで書かれています。

ある種の免責事項として書いているように思えるかもしれませんが、後のセキュリティ機構について述べる章にてこの言葉が嘘ではないという風にかかってきます。覚えておいて頂きたいです。

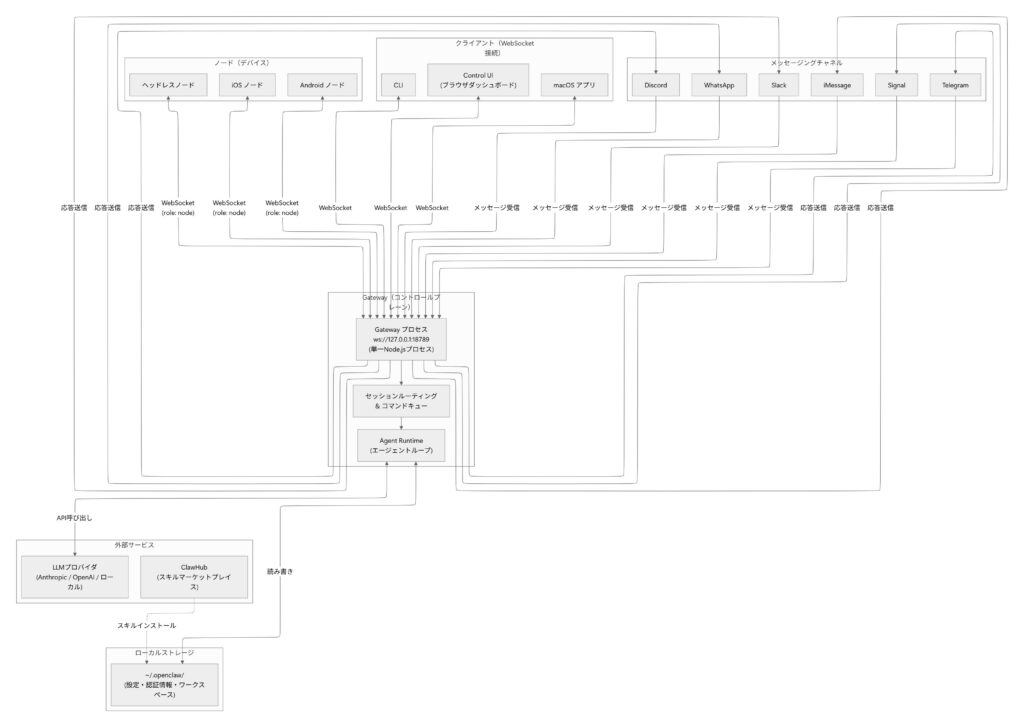

全体アーキテクチャ(Hub-and-Spokeモデル)

OpenClawは「Hub-and-Spoke(ハブ・アンド・スポーク)」と表するアーキテクチャになっています。中心に位置するGatewayが唯一のコントロールプレーンとして機能し、すべてのコンポーネントがGatewayを介して通信します。

以下の図は、OpenClawの主要コンポーネントとそれらの関係を示しています。

Gateway

Gatewayは単一のNode.jsプロセスとして動作し、現在(3/2)デフォルトではws://127.0.0.1:18789でWebSocketサーバーを公開します。全てのメッセージングプラットフォームとの接続、セッション管理、認証、エージェントのオーケストレーションを担当します。Gatewayは一つのホストにつき一つ動作し、デーモンプロセス(Linuxではsystemd unit、macOSではLaunchAgent)として常駐します[1][2]。

Gatewayが持つ主要な役割は以下の通りです:

- チャネルアダプタ: 各メッセージングプラットフォーム(WhatsApp、Telegram等)からの入力を統一的なメッセージフォーマットに変換します

- セッションルーティング: 受信メッセージを適切なエージェントセッションに振り分けます

- WebSocket API:クライアント(CLI、Control UI、macOSアプリ)やノード(iOS/Android/ヘッドレスデバイス)との双方向通信を提供します

- HTTP エンドポイント: ヘルスチェック、Control UI、Webhook、Canvasサーバーを提供します

- ツールポリシー実行: エージェントのツール呼び出しをポリシーに基づいて許可・拒否します

Agent Runtime

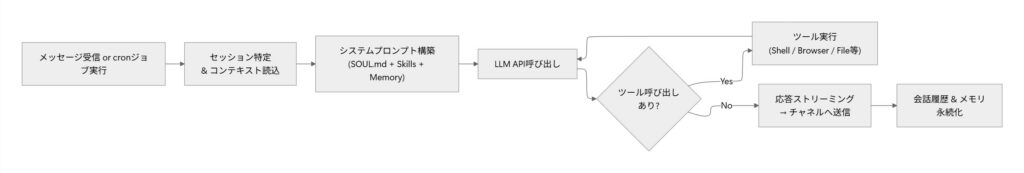

メッセージがGatewayを通じてルーティングされたりcronジョブを実行するタイミングになると、Agent Runtimeが処理を開始します。処理はループ構造になっており、受信からセッション履歴とメモリの読み込み、LLMへのプロンプト送信、ツール呼び出しの実行、応答のストリーミング、会話履歴とメモリの永続化という一連の処理を繰り返します。

重要な設計上の特徴として、OpenClawはセッション単位でメッセージを直列に処理します。これはコマンドキュー(Lane Queue)と呼ばれる機構で、同一セッション内で2つのメッセージが並列に処理されることはありません。セッション履歴の一貫性を保つための意図的な設計ですが、これはセキュリティの観点からすると、1つの悪意あるメッセージがセッション全体の状態を確定的に操作できることを意味します。

ノード(リモートデバイス)

ノードはGatewayにペアリングされるコンパニオンアプリケーションです。iOS、Android、macOSデバイス等がノードとして接続でき、node.invokeプロトコルを通じてデバイス固有の機能(カメラ、連絡先、システムコマンド実行など)をエージェントにアクセス可能とします。ノードはWebSocket接続時にrole: nodeを宣言し、自身のケイパビリティ(capabilities)とコマンドをGatewayに登録します。

チャネル(メッセージングプラットフォーム)

チャネルはメッセージングプラットフォームを使いユーザとの指示・返答をやり取りする為の構造です。WhatsApp、Telegram、Discord、Slack、Signal、iMessageがコアとして組み込まれており、各メッセージングプラットフォームの概念にも依りますがDMやグループチャットの形式でユーザと疎通を行います。

ハートビート機構

OpenClawを通常のチャットボットと差別化する要素がハートビートです。デフォルトでは30分ごとに(Anthropic OAuthを使用する場合は1時間ごとに)、エージェントは自律的に起動しHEARTBEAT.mdに記述されたチェックリストを確認します。対応が必要な事項があればユーザーに通知し、何もなければHEARTBEAT_OKを返して沈黙します。

この機構は、エージェントが受動的に質問を待つのではなく、能動的に環境を監視することを可能にします。しかしセキュリティの観点からすると、ハートビートの度にエージェントがワークスペースファイル群を再読み込みし、LLMにプロンプトを送信するため、改変されたファイルの影響が定期的かつ自動的に反映される経路となることを意味しています。

ファイル構造

OpenClawの設計思想を象徴する特徴として、ほぼすべての設定・記憶・スキルがプレーンテキスト(Markdown、JSON、YAML)ファイルとしてローカルファイルシステムに保存されます。外部データベースは使用せず、Redisのようなサービスも不要です。SQLiteとMarkdownファイルのみで完結しています[1][2]。

以下は、OpenClawの主要なディレクトリ構造です。

~/.openclaw/

├── openclaw.json # メインとなる設定ファイル(Gateway設定、チャネル設定、ツールポリシー等)

├── credentials/ # APIキー、OAuthトークン等の認証情報(~/.envに置く場合や設定すれば外部のクレデンシャルマネージャに置く事も可能)

├── sessions/ # セッション履歴(JSONL形式)

│ ├── main-default.jsonl # メインDMセッション

│ ├── group-telegram-XXXXX.jsonl # グループセッション

│ └── cron-daily-summary.jsonl # Cronジョブセッション

├── workspace/ # エージェントのワークスペース

│ ├── SOUL.md # エージェントの人格・価値観・行動境界

│ ├── AGENTS.md # 運用ルール・安全規則・メモリ管理手順

│ ├── USER.md # ユーザー情報(名前、タイムゾーン、嗜好)

│ ├── IDENTITY.md # エージェント名・テーマ

│ ├── TOOLS.md # ローカルツールの設定メモ

│ ├── HEARTBEAT.md # ハートビートチェックリスト

│ ├── BOOT.md # 起動時チェックリスト

│ ├── MEMORY.md # 長期記憶(キュレーション済み)

│ ├── memory/ # 日次メモリログ

│ │ ├── 2026-01-15.md

│ │ ├── 2026-01-16.md

│ │ └── ...

│ ├── skills/ # ワークスペース固有のスキル

│ └── canvas/ # Canvas UI ファイル

└── skills/ # マネージドスキル(ClawHub等からインストール)

└── <skill-name>/

└── SKILL.mdここで重要なファイルについて幾つか紹介します。

openclaw.json(全体設定ファイル)は、Gatewayの動作を定義する最重要ファイルです。認証設定、チャネルの許可リスト、ツールポリシー、サンドボックス設定が全てここに含まれます。公式セキュリティドキュメントでは「このファイルを変更できる人は信頼されたオペレーターとして扱う」と明記しています。裏を返せば、このファイルへの書き込みアクセスを得ることは、OpenClawインスタンスの完全な制御を得ることと同義となります。

credentials/ ディレクトリには、LLMプロバイダのAPIキーやOAuthトークンが平文で保存されます。また、古いバージョンでは~/.clawdbot/.envにも認証情報が格納されていました。これらは攻撃者にとって最も価値の高い標的が集約されているといえます。

workspace/ ディレクトリ下のMarkdownファイル群は、エージェントの「脳」に相当します。SOUL.md(人格定義)、AGENTS.md(運用ルール)、MEMORY.md(長期記憶に相当するデータ)などが、セッション開始時にシステムプロンプトに結合されてLLMに送信されます。これらのファイルが改変された場合、エージェントの行動そのものが信頼できなくなります。

skills/ディレクトリ下には、ClawHubからインストールされたスキルのSKILL.mdファイルが格納されます。スキルのインストールとは、実質的にはAgent Runtimeのシステムプロンプトに追加の指示を注入することであり、後述するサプライチェーン攻撃の直接的なアタックベクタとなります。

sessions/ ディレクトリには、全セッションの会話履歴がJSONL形式で蓄積されます。侵害が発生した場合、過去のすべての会話内容が一括して漏洩するリスクがあります。

OpenClawの脅威モデル

本章ではOpenClawに存在するアタックサーフェイスを大まかに5つに分けて説明します。LLM自体の暴走問題に関してはここでは省きます。

ネットワーク露出とインスタンスの公開

OpenClawへの最も直接的なリスクは、インスタンスがインターネットに露出してしまうことです。以下の表は、複数のセキュリティベンダによる観測結果をまとめたものです。

| 調査主体 | 時期 | 露出インスタンス数 | 主な発見 |

|---|---|---|---|

| Bitsight [4] | 2026年1月27日〜2月8日 | 30,000以上 | 接続サービスの多さが侵害範囲を拡大 |

| SecurityScorecard [10] | 2026年2月〜3月 | 40,000以上 | 63%が脆弱、15,000以上がRCE攻撃可能 |

| Kaspersky(Shodan)[8] | 2026年1月下旬 | 約1,000(認証なし) | APIキー・チャット履歴・管理者権限への完全アクセスを確認 |

これほど多くのインスタンスが露出する原因は、旧バージョンでGatewayがデフォルトで0.0.0.0:18789(全ネットワークインターフェース)にバインドされていたことです [4] [10]。クラウドVPS上でファイアウォール設定を意識せずにデプロイすると、Gatewayは外部に公開されます。露出したインスタンスに到達できる誰もがリクエストを送信でき、エージェントが接続しているサービス(メール、カレンダー、業務ツール等)すべてが侵害範囲となります。

WebSocketとlocalhost信頼の問題

セキュリティの専門家は、しばしば「ローカルで動かしているから、外に公開していないから、安全だ」という考えが通用しない状況に遭遇することがありますが、この考え方はOpenClawに対しても誤りです。モダンブラウザは外部WebサイトからlocalhostへのWebSocket接続を許可してしまうケースがあります(少なくとも、fetch/XHR に対する通常のHTTPのCORSポリシーはWebSocketには適用されません)。

この仕様を突いた攻撃が、Oasis Securityが発見した「ClawJacked」と名付けられた攻撃手法と関連するCVE-2026-25253です [7] [16] [17]。攻撃は大まかに以下の3段階に要約できます。

- 接続: 被害者が悪意あるWebサイトを訪問すると、ページ内のJavaScriptがlocalhostのGatewayにWebSocket接続を開始する(Origin検証なし、ブラウザが許可)

- 認証突破: localhostからの接続にはレート制限が免除されているため、パスワードのブルートフォースが毎秒数百回のペースで可能。あるいはCVE-2026-25253では、細工されたリンクのクリックだけでトークンが窃取される

- 制御奪取: 認証成功後、サンドボックスの無効化、設定の変更、ホストマシン上でのコマンド実行が可能になる

重要な点は、これらがlocalhostにのみバインドされる”安全”とされていた設定でも悪用可能だったことです。被害者自身のブラウザがアウトバウンド接続を開始するため、ネットワーク境界による防御は機能しません。両脆弱性は修正済み(v2026.1.29及びv2026.2.25にて)ですが、ローカルだから安全という考えでOpenClawを運用する事の危うさを示した事例です。

プロンプトインジェクションと間接的指示注入

構造的不可避性

現状世の中に存在するLLMでは「オペレーターからの指示」及び「処理対象のデータ」が同一のトークンストリーム内で処理されます。SQLにおけるプリペアドステートメントのような、命令とデータを構造的に分離する仕組みが存在しません。外部コンテンツに埋め込まれた指示をデータとして無視し、正規の指示のみに従うことは、現在のLLMアーキテクチャでは原理からして保証不可能です。

OpenClawの公式セキュリティドキュメントもこの問題を率直に認めており、プロンプトインジェクション単体(ポリシー・認証・サンドボックスのバイパスを伴わないもの)を「設計上脆弱性ではない(Not vulnerabilities by design)」としてセキュリティ報告の対象外に分類しています [1] [30]。

この「脆弱性ではなく前提」という公式の立場が意味するのは、利用者がエージェントの処理するあらゆる外部テキストが攻撃ベクタとなり得る状態を踏まえた上で運用を行う必要があることです。

間接プロンプトインジェクションの脅威

攻撃者はエージェントに直接メッセージを送る必要すらありません。エージェントが処理するコンテンツ(メール本文、Slackメッセージ、Webページの隠しテキスト等)に悪意ある指示を埋め込むだけで、エージェントの行動を操作できる可能性があります 。公式ドキュメントでも、Slackワークスペースのような環境では、いかなる送信者もエージェントのポリシー内でツール呼び出しを誘発できることが明示されています。

Eye Securityの研究者は、その影響を即座のシステム乗っ取りではなく、エージェントの推論の操作、接続された統合機能の間接的な悪用、コンテキスト情報の意図しない開示として整理しています[7] [31]。

一般的なチャットボットでプロンプトインジェクションが成功しても、影響は不適切な回答の生成程度に留まります。しかしOpenClawはシェルコマンド実行、ファイル操作、ブラウザ制御、メール送信といった広範な行動能力を持つため、インジェクション成功時の侵害範囲はエージェントが保有する権限全てに及ぶこととなります。

サプライチェーン攻撃 — ClawHubとSkillsエコシステムの汚染

OpenClawのSkillsエコシステムは、2026年初頭における最も大規模なサプライチェーン攻撃の舞台となりました。以下の表は、各調査機関の報告を時系列で整理したものです(筆者による纏め)。

| 時期 | 調査主体 | 対象規模 | 悪意あるスキル数 | 主な発見 |

|---|---|---|---|---|

| 2026年1月下旬 | Koi Security [24] | 2,857スキル | 341(うち335が単一キャンペーン) | ClawHavocと命名、AMOS配布 |

| 2026年2月5日 | Snyk(ToxicSkills)[20] | 3,984スキル | 36%にプロンプトインジェクション | 2.9%が実行時に外部コンテンツを動的取得 |

| 2026年2月16日 | Koi Security(追跡)[26] | 10,700+スキル | 824以上 | レジストリの約20%が汚染 |

| 2026年2月 | Trend Micro [25] | ClawHub + SkillsMP | 39スキル特定 | Atomic macOS Stealer(AMOS)の配布経路 |

| 2026年2月 | Antiy CERT [22] | ClawHub全体 | 1,184スキル | ClawHavoc拡大、ClickFix手法の確認 |

攻撃が成立した構造的要因

ClawHubへのスキル公開に必要な条件は作成から1週間以上のGitHubアカウントである事[24]、ただそれのみであり、自動的な静的解析もコードレビューも署名も一切存在しませんでした。この低い参入障壁と爆発的な普及が、攻撃者にとって理想的な配布チャネルを生み出しました。

確認されているだけでも攻撃手法は多岐にわたります。SKILL.md内への悪意ある指示の偽装、ユーザーにコマンド実行を誘導するClickFix手法、リバースシェルの確立、~/.clawdbot/.env(旧バージョンでのクレデンシャル保管ディレクトリ)等からの認証情報窃取が確認されています。特に注目すべきは、AIエージェント自身がソーシャルエンジニアリングの媒介として利用されたケースです [25]。偽のセットアップ要件をエージェントが正規手順として解釈し、ユーザーに信頼できる仲介者としてマルウェアのインストールを促しました。AIエージェントを侵害する事で間接的に人間を騙すパターンです。

また、上記の調査によって2.9%のスキルが実行時に外部エンドポイントからコンテンツを動的に取得・実行するパターンが確認されています。スキル自体はレビュー時に無害に見えますが、攻撃ロジックは攻撃者が制御するインフラ上に存在し、いつでも挙動を変更できます。

ClawHavoc後、OpenClawはVirusTotal連携やSkillScanner, レポート機能を導入しましたが、オープンな公開と事後的な取り締まりという構造になっているリスクは残存しています。

永続的メモリによるリスク増幅

OpenClawの永続的メモリは、上述した4つの脅威を一時的なものではなく永続化させる可能性があります。

従来のLLMチャットでは、セッション終了時にコンテキストがリセットされるため、攻撃の影響は当該セッション内に限定されます。しかしOpenClawは長期記憶をセッション横断で保持するため、Palo Alto Networksの研究者が指摘するように、攻撃は”ステートフルかつ遅延実行型”に変質します[28]。例えば、プロンプトインジェクションでエージェントの長期記憶に悪意ある指示を植え付ければ、その指示は攻撃者の意図したタイミングに実行されます。一時的な侵害が永続的な侵害に変化させられるという訳です。

主要な脆弱性とインシデントの時系列整理

時系列サマリ

| 時期 | 事象 | 分類 | 深刻度 |

|---|---|---|---|

| 2026年1月下旬 | Clawdbot時代の監査で512脆弱性発見(クリティカル8件) [8] | 包括的監査 | クリティカル8件含む |

| 2026年1月下旬 | Shodanで認証なし公開インスタンス約1,000件発見[8] | 設定不備 | — |

| 2026年1月27日〜 | ClawHavocキャンペーン開始(ClawHub汚染)[24] | サプライチェーン | — |

| 2026年1月29日 | CVE-2026-25253 修正[12][16] | 脆弱性 | CVSS 8.8 |

| 2026年1月30日 | 偽Moltbot VS Code拡張機能によるマルウェア配布[19] | サプライチェーン | — |

| 2026年2月初旬 | CVE-2026-24763 / 25157 / 25475 修正[5] | 脆弱性 | High |

| 2026年2月初旬 | Moltbook DB漏洩(150万トークン・3.5万メールアドレス)[5][33] | データ漏洩 | — |

| 2026年2月中旬 | ClawHub悪意あるスキル824件以上に拡大[26] | サプライチェーン | — |

| 2026年2月下旬 | ClawJacked修正[7][17] | 脆弱性 | High |

| 2026年2月下旬 | CVE-2026-25593 / 26319 / 26322 / 26329 等の修正[7] | 脆弱性 | Moderate~High |

| 2026年3月初旬 | 40,000以上の露出インスタンス報告[10] | 設定不備 | — |

各インシデントの要点

Clawdbot時代の包括的監査(2026年1月下旬)

OpenClawがまだClawdbotと呼ばれていた時期に実施されたセキュリティ監査で、合計512の脆弱性が発見されました。うち8件がクリティカルに分類されています。同時期に、研究者がShodanを用いて認証なしで公開されたインスタンスを約1,000件発見し、一部からはAPIキーやチャット履歴への完全なアクセスが可能であったことが報告されています。

問題の原因は何だったか: 公開直後のソフトウェアとして、セキュリティの基本的な成熟度が不足していました。加えて、利用者がネットワーク設定に注意を払わないまま運用していたことで、本来ローカルネットワークのみで使うべきインスタンスがインターネットに露出していました。

ワンクリックRCE CVE-2026-25253 (2026年1月29日修正)

OpenClawのControl UI(ブラウザ上の管理画面)が、URLのクエリ文字列に含まれた接続先アドレスを検証なしに信頼し、認証トークンを含むWebSocket接続を自動確立していた脆弱性です。攻撃者は細工されたリンクを被害者にクリックさせるだけで、認証トークンを窃取し、サンドボックスの無効化からホストマシン上でのコマンド実行まで到達できました。

問題の原因は何だったか: 「ユーザーが悪意あるリンクをクリックする」という、日常的に起こり得る行動だけで、エージェントの完全な制御が奪取されるという点が深刻でした。さらに、localhostにバインドされた「安全な」設定でも悪用可能だったため、ネットワークを外部に公開していないユーザーも影響を受けました。報告から24時間以内にパッチが作られ、v2026.1.29で修正されました。

ClawHavocサプライチェーンキャンペーン(2026年1月下旬〜2月)

ClawHub(OpenClawのスキルマーケットプレイス)に対する大規模な悪意あるスキルのアップロードキャンペーンです。当初Koi Securityの監査で2,857スキル中341件が悪意あるものと特定され、その後824件以上に拡大しました。主な攻撃手法は、正規のツールを装ったスキル内にマルウェアのダウンロード指示やリバースシェル、認証情報の窃取コードを埋め込むものでした。Trend Microは、これらのスキルを通じてAtomic macOS Stealer(AMOS)と呼ばれるマルウェアが配布されていたことを確認しています。

問題の原因は何だったか: ClawHubへのスキル公開に必要な条件が「1週間以上経過したGitHubアカウント」のみだったため、攻撃者が大量のスキルを低コストで公開できました。さらに、スキルのインストールが実質的にシステムプロンプトへのコード注入と等価であるにもかかわらず、利用者がそのリスクを十分に認識していなかった点が被害を拡大させました。

偽VS Code拡張機能(2026年1月30日頃)

Visual Studio Code MarketplaceにMoltbot(OpenClawの旧称)を装った偽のコーディングアシスタント拡張機能が公開され、インストールしたユーザーのマシンにマルウェアが配布されました。

問題の原因は何だったか: Clawdbot → Moltbot → OpenClawという短期間での改名が、正規のツールと偽のツールの区別を困難にし、ブランドの混乱を攻撃者に利用されました。

コマンドインジェクション系脆弱性(2026年2月初旬修正)

CVE-2026-24763、CVE-2026-25157、CVE-2026-25475として追跡される一連のコマンドインジェクション脆弱性が報告・修正されました。いずれもHigh評価です。

問題の原因は何だったか: エージェントが外部入力を処理してコマンドを組み立てる過程で、入力の検証が不十分だったことが共通する原因です。

Moltbookデータベース漏洩(2026年2月初旬)

OpenClawのエージェント向けソーシャルプラットフォームであるMoltbookにおいて、Supabaseデータベースの設定ミスにより、約150万件のAPI認証トークン、約35,000件のメールアドレス、エージェント間のプライベートメッセージが外部から閲覧可能な状態にあったことがWizの研究者によって発見されました。

問題の原因は何だったか: これはOpenClaw本体の脆弱性ではなく、周辺インフラの設定ミスです。しかし、漏洩したAPIトークンはOpenClawインスタンスへのアクセスに悪用可能であり、エコシステム全体のセキュリティに影響する事象でした。

ClawJacked(2026年2月下旬修正)

Oasis Securityが発見した脆弱性で、悪意あるWebサイトがブラウザを経由してlocalhostのOpenClaw Gatewayに接続し、レート制限なしでパスワードをブルートフォースし、完全な制御を奪取できるものでした。

問題の原因は何だったか: 「ローカルで動かしているから安全」という直感が誤りであることを示した事例です。Gatewayがlocalhostからの接続にレート制限を適用しておらず、デバイスペアリングもlocalhostからはユーザー確認なしに自動承認されていました。被害者がWebサイトを訪問するだけで攻撃が成立するという点で、CVE-2026-25253と同様の「受動的な被害」パターンです。v2026.2.25で修正されました。

その他の脆弱性(2026年2月)

CVE-2026-25593(SSRF)、CVE-2026-26319、CVE-2026-26322、CVE-2026-26329(認証バイパス、パストラバーサル等)を含む複数の脆弱性が報告・修正されています。また、公開インスタンスへのWebSocketリクエストを通じてログファイルに悪意あるコンテンツを書き込めるログポイズニング脆弱性も確認されています。

インターネット露出インスタンスの継続的増加(2026年2月〜3月)

Bitsightの30,000件超に続き、SecurityScorecardは40,000件以上の露出インスタンスを報告しました。うち63%が脆弱な状態にあり、15,000件以上がリモートコード実行の脆弱性に直接的にさらされていたとされています。

問題の原因は何だったか: 脆弱性の修正パッチが提供されても、利用者がアップデートを適用しない限り問題は解消されません。セルフホスト型ソフトウェアに共通する課題ですが、OpenClawの場合はエージェントが持つ権限の広さゆえに、未パッチのインスタンスが存在する影響が特に大きくなります。

OpenClawの公式セキュリティ対策の評価

注意: 本章の内容は2026年3月2日時点の情報に基づいています。OpenClawはリポジトリ上で日常的にコードとドキュメントの変更がなされており、ここに記載したセキュリティ機能や設定の仕様は急速に陳腐化する可能性があります。最新の状態は必ず公式ドキュメント(docs.openclaw.ai)およびGitHubリポジトリを参照してください。

提供されるセキュリティ機構

OpenClawは、エージェントが騙される可能性を前提とした多層防御のアプローチを採用しています。以下の表は、2026年3月2日時点で提供されていた主要なセキュリティ機構を整理したものです[1]。

| 防御層 | 機構 | 概要 |

|---|---|---|

| 診断 | openclaw security audit | 50以上のチェック項目による設定診断。--deepでGatewayへのライブプローブ、--fixで自動修正、--jsonで機械可読出力に対応 |

| 認証 | Gateway認証 | トークン/パスワード/デバイス認証。v2026.2.19以降、非ループバック環境で認証なしの場合はcritical警告を発出 |

| アクセス制御 | DMポリシー | pairing(ペアリングコード必須)/ allowlist(許可リスト)/ open / disabled の4段階。デフォルトはpairing |

| アクセス制御 | グループポリシー | requireMentionによるメンション要求、グループ単位のallowlist設定 |

| 実行制御 | ツールポリシー | tools.profileによる一括制御(full / messaging / minimal等)。プロバイダ・エージェント・チャネル単位でのオーバーライドが可能 |

| 実行制御 | exec承認 | 危険なコマンド実行に対するユーザー確認フロー(allowlist / ask / off) |

| 隔離 | サンドボックス | Docker内でのシェル実行。ファイルシステム・ネットワークの制限。mode / scope / workspaceAccessによる粒度設定 |

| 情報漏洩防止 | mDNS minimalモード | 機密情報(CLIパス、SSHポート等)のブロードキャスト抑制 |

| 情報漏洩防止 | ログ秘匿 | redactSensitive: "tools"によるログ内の機密情報マスキング |

| スキル検査 | VirusTotal連携 | ClawHavoc後に導入。ClawHubアップロード時のスキルスキャン |

| スキル検査 | ユーザーレポート | サインインユーザーによるスキルのフラグ機能。3件以上の報告でスキル自動非表示 |

| 暗号 | SHA-256移行 | Gateway lockおよびツール呼び出しの合成IDがSHA-1からSHA-256に移行 |

公式が認める限界

OpenClawの公式ドキュメントは、自らのセキュリティモデルの限界について率直に記述しています。 本記事の冒頭で紹介したオンボーディングメッセージが「ホビープロジェクトでありベータ版」及び「セキュリティのハードニングとアクセスコントロールに精通していない場合は実行しないでください」と警告していた通り、OpenClaw自身が利用者に相当な前提知識を要求しています。 この透明性自体は評価すべき所でしょうが、それが意味する内容は重大としか評しようがありません。

「完全にセキュアなセットアップは存在しない」(「There is no “perfectly secure” setup.」[1])と公式ドキュメントのセキュリティ章に明記されたこの一文が、OpenClawのセキュリティの現状を端的に表していると考えても差し支えないでしょう[30]。

具体的に公式が認めている限界は大まかに以下の通りです。

- プロンプトインジェクションの構造的不可避性: プロンプトインジェクション単体はセキュリティ報告の対象外(Out of Scope)として扱われています。公式のセキュリティポリシーでは「ポリシー・認証・allowlist・サンドボックスのバイパスを伴わないプロンプトインジェクションチェーンは、コード変更なしでクローズされる」と明記されています。これは「修正しない」という意思表示ではなく、「原理的に修正できない」という設計上の制約です。

- プロンプトガードレールの限界: システムプロンプト内の安全指示はあくまで”ソフトなガイダンス”(公式ドキュメントより)であり、強制力のあるセキュリティ境界にはなりません。公式は、強制力はツールポリシー・exec承認・サンドボックス・チャネルAllowlistに依存すると述べていますが、これらもユーザが設定で無効化できます。

- デフォルトでの認証情報の平文保存: APIキー、OAuthトークン、メッセージングプラットフォームといったありとあらゆる認証情報は

~/.openclaw/配下に平文で保存されます。公式はファイルパーミッションの適切な設定(chmod 700)を推奨していますが、外部シークレットマネージャとの統合はデフォルトでは設定されません。 - サンドボックスのオプトイン性: サンドボックスはデフォルトで有効ではありません。公式ドキュメントは、サンドボックスモードがオフの場合、

tools.exec.hostが"sandbox"に設定されていてもシェルコマンドはGatewayホスト上で直接実行されると警告しています。この設定と実際の動作の乖離は、利用者の誤った安心感を招くリスクがあります。 - ClawHubの構造的課題: VirusTotal連携やレポート機能が導入されたものの、スキルの公開モデルは依然としてオープンな公開と事後的な検出です。レポート機能も自動非表示の閾値が3件以上のユニーク報告となっており、現代のLLMを利用した攻撃者が大量のスキルを短期間にアップロードする速度には追いつけません。

対策の発展と追従の問題

OpenClawのLLMを活用した開発ならではと言うべきセキュリティ対応の迅速さは評価されるべきものだと考えられます。CVE-2026-25253は報告から24時間以内に修正され、ClawJackedへの対応も速やかでした。セキュリティ担当としてDvuln創設者のJamieson O’Reilly氏が参画し、セキュリティポリシーの整備やGitHub上のセキュリティアドバイザリ運用も現在では行われています[30]。

しかし、そういった事を踏まえても以下の構造的な課題が存在します[30][32]。

- 開発速度とセキュリティ成熟度のギャップ: OpenClawは機能追加が非常に速く、日単位でコードベースが変化しています。新機能の追加がセキュリティレビューを追い越すリスクは常にのしかかってきます。一度コードベースでセキュリティ検査を行ったとしても、次の日にはそれは無価値なものとなります。

- 運用の複雑さ: セキュリティ機構は追加されていますが、サンドボックスのように”オプトイン”になっているのが現状です。ユーザが追従するのには非常にコストがかかります。OpenClaw公式は

security auditを設定変更やネットワーク露出の変更後に定期的に実行するよう推奨していますが、これはユーザ側の能力やコスト許容に依存します。 - ポリシー設定の複雑さ: ツールポリシーは、グローバル設定(

tools.profile)をエージェント単位・チャネル単位・グループ単位でオーバーライドできる階層構造を持ちます。この柔軟性は強力ですが、security auditが指摘するポリシー上書き(グローバルにminimalを設定しているのにエージェント単位のプロファイルがそれを上書きするという設定不整合)を引き起こしやすい構造でもあります。 - バグバウンティの不在: 公式セキュリティポリシーには「バグバウンティプログラムは存在せず、有料レポートへの予算もない」と明記されています。セキュリティ研究者に対してPRの提出を推奨していますが、GitHubでのスター290,000超の急速に注目が集まっているプロジェクトとしては、外部からの脆弱性発見に対するインセンティブ構造が脆弱です。

セキュリティ機構に関してのまとめ

本章で整理したように、OpenClawはセキュリティ機構や対策について常に更新がなされています。多層防御の枠組みは存在し、security auditのような実用できるツールも提供されています。しかし、サンドボックスのオプトイン性、デフォルトでの認証情報の平文保存、プロンプトインジェクションの構造的不可避性という3つの大きな根本的課題が残存しており、かつこれらの対策の有効性はユーザがこの更新に追従できる能力がある事と運用ルールに全面的に依存しています。

OpenClawは現時点で信任可能か、安全な運用はあり得るのか

これまでの章で、OpenClawのアーキテクチャ、脅威モデル、実際に発生したインシデント、公式セキュリティ対策の現状と限界を述べてきました。本章ではこれらを総合し、OpenClawが現時点で信任に足るソフトウェアかどうかを論じようと思います。

設計思想の根本的なズレ

OpenClawの提案する価値はREADMEにもあるよう明快で、「あらゆるサービスに接続し、あなたの代わりに行動する、セルフホスト型のパーソナルAIアシスタント」です。この提案は我々がアニメ等で見て想像するようなパーソナルAIアシスタントを想像させる、利便性の最大化を目指すものです。

しかし、セキュリティの基本原則である最小権限の原則は、この提案と根本的に対立します。エージェントが接続するサービスが増えるほど利便性は向上しますが、同時にアタックベクタと侵害時の被害範囲も爆発的に拡大します。

セキュリティ研究者Simon Willisonが指摘した「致命的な三要素(lethal trifecta)」[27]は、このトレードオフによる危険性を端的に表現しています。

- プライベートデータへのアクセス: OpenClawはファイル、ブラウザデータ、平文で保存されたAPIキーにアクセスできます

- 信頼できないコンテンツの処理: ClawHubからインストールされたスキルは完全なシステム権限で実行され、メッセージングアプリ経由の外部テキストがエージェントの入力となります

- 外部通信の能力: エージェントはネットワーク通信、メール送信、ブラウザ操作を通じて外部と自由にやり取りできます

これら3つの能力がそれぞれ独立して存在する場合であればリスクは限定的です。しかしOpenClawではこれらが単一のエージェントシステム内に同居しています。プロンプトインジェクションが構造的に排除不可能である以上、信頼できないコンテンツがプライベートデータを外部に送信する経路は原理的に閉じることができません。

さらに、OpenClawの永続的メモリは、この三要素のリスクを時間を通して増幅させます。一時的な侵害がエージェントの長期記憶に書き込まれた場合、その影響はセッションを超えて持続します[28]。

セキュリティベンダ・企業の評価

OpenClawに対するセキュリティベンダや大手企業の評価は、一様に厳しいものです。メールアカウントやブラウザ・ローカルPCの操作など、プライバシーそのものと言える部分へのアクセス権を与えるソフトウェアと考えたら当たり前と言えるしょう。

Microsoftは公式セキュリティブログにおいて、OpenClawを「永続的な認証情報を持つ信頼されないコード実行」として扱うべきだと述べています[23]。組織がOpenClawを評価する必要がある場合は、専用の仮想マシンまたは物理システムでの完全な隔離、専用の非特権認証情報の使用、非機密データのみへのアクセス制限、継続的な監視と再構築計画の策定が最低条件とされています。Microsoftの結論は「現在の形では、ランタイムが信頼されない入力に影響され、状態が改変され、ホストシステムがエージェントを通じて露出し得ることを前提とすべき」というものです。

Kaspersky は「OpenClaw AI agentは使用に安全ではない」と題した記事で、メインのPCやラップトップ、まして業務用マシンへのインストールを明確に否定しています[8]。専用の予備マシンかVPSでの運用を推奨し、接続するメッセージングアプリにはバーナーアカウントの使用を求めています。LLMの選択においても、プロンプトインジェクション耐性が最も高いモデルの使用を推奨しています。

CiscoのAI脅威研究チームは、OpenClawを「AIセキュリティの悪い見本」として名指しし、自社のSkill Scannerツールの検証対象として使用しました[3]。Skills供給チェーンの危険性、メッセージングアプリ経由のプロンプトインジェクション、サイレントなデータ窃取を主要リスクとして挙げ、「OpenClawは決定的に失格」と結論づけています。

Semgrepのセキュリティエンジニア向けガイドは、より実務的な観点から「OpenClawに、公開インターネット上に置いても構わないもの以外は入れないこと」と助言しています[29]。その上で「私はパーソナルアシスタントを信じたい。だがOpenClawはまだ若く、エコシステムガバナンスとシークレット管理でカバーすべき領域が多すぎる」と、現時点での企業利用への承認を明確に拒否しています。

信任のための前提条件:パーソナルツールを運用するコストの矛盾

仮にOpenClawを安全に運用しようとした場合、各セキュリティベンダや推奨を総合すると、以下のような前提条件が浮かび上がります[8][23][29]。

- 専用の仮想マシンまたは物理マシンでの隔離運用

- 主要な個人アカウント・業務アカウントとの分離

- バーナーアカウントの使用(メッセージングアプリ、メール等)

- ネットワークレベルの隔離(ファイアウォール設定、VPNの使用)

- すべてのサードパーティスキルの手動監査

openclaw security audit --deepの定期的な実行- インシデント発生時の再構築計画の事前策定

- プロンプトインジェクション耐性の高い最新・最上位モデルの使用

ここに根本的な矛盾があります。

コスト対効果の不均衡

OpenClawを動かすこと自体にも相当のコストがかかります。LLMのAPI利用料として、あるジャーナリストの実験では1億8000万トークンが消費されたことが報告されており[37]、コストが実際のタスクの有用性に見合わないとの指摘もあります。ここに上述のセキュリティ対策のためのインフラコスト(専用ホスト/VM、ネットワーク設定の維持、定期的な監査の労力)が上乗せされます。

対象ユーザーとのミスマッチ

OpenClawの公式ドキュメントは、想定ユーザーを「開発者やパワーユーザー」と定義しています。しかし、上記の前提条件を満たすには、ネットワークセキュリティ、コンテナ隔離、インシデントレスポンスに関する実務的な知識が必要です。これは開発者の一般的なスキルセットを超えています。

さらに現実には、OpenClawの急速な普及は、このような運用能力を持たないユーザー層に急速に広がっています。GitHubのスター数やソーシャルメディアでの話題性は、セキュリティリスクの説明よりも速く伝播します。セキュリティベンダ各社が報告した数万規模の露出インスタンスは、この乖離を数字で裏付けています。

利便性の自己否定

最も本質的な矛盾はここにあります。OpenClawの価値提案は「あらゆるサービスに接続して、あなたの代わりに行動するエージェント」です。しかし安全な運用のためには、接続先を最小限にし、機密データから隔離し、権限を制限し、AI用アカウントを作成して使用する必要があります。

セキュリティベンダの推奨を忠実に守れば守るほど、OpenClawが提供しようとしている利便性そのものが損なわれます。すべてを隔離し、すべてを制限し、すべてを監視した上で残るOpenClawの価値は、通常のLLMチャットインターフェース(ChatGPTやClaude.ai)と比べてどれほど優位でしょうか。

「1-10分でセットアップできるパーソナルアシスタント」を売り文句(READMEより)とするOpenClawの安全な運用に、専用VM、AI用アカウント、ネットワーク隔離、継続的な監査、再構築計画が必要であるなら、それはもはやパーソナルツールとは言えないのではないでしょうか?

結論

本稿を通じてOpenClawのセキュリティに関して纏めてきましたが、OpenClawは現時点では信任して運用するには非常に困難が伴うソフトウェアであると評さざるを得ないと考えます。

この結論はOpenClawにセキュリティへの意識が欠如しているという意味ではありません。多層防御の枠組みは存在しており、脆弱性への対応速度は高く、セキュリティ専任者も配置されています。公式ドキュメントが自らの限界を率直に認めている透明性も、好意的に評価されるべき所ではあります。

しかし、やはり以下の三点の事実が、現時点での信任や運用を困難にしてると考えます。

第一にプライバシーを扱うのに対し構造的なリスクが解消されていません。プロンプトインジェクションの不可避性、プライベートデータ・信頼されないコンテンツ・外部通信の三要素の同居、永続的メモリによるリスク増幅は、パッチやアップデートの繰り返しで解消できる性質の問題ではありません。これらはOpenClawの設計によるものであり、AIエージェントというものの技術的な限界でもあると考えます。

第二にエコシステムのセキュリティが未成熟です。ClawHubにおいて一時期レジストリの20%が悪意あるスキルに汚染されていた事実、Moltbookからの大規模データ漏洩、数万規模のインスタンス露出といった事象はOpenClaw本体だけでなく、それを取り巻くエコシステム全体のセキュリティガバナンスが確立されていないことを示しています。

第三に、安全な運用を利用者に求めるコストが、ソフトウェアの想定用途と矛盾しています。第一・第二の問題に対処するためにセキュリティベンダが推奨する対策である、専用VMでの隔離運用、バーナーアカウントの使用、サードパーティスキルの手動監査、 日々変化するコードベースへの追従…等々を忠実に実施すれば、OpenClawが提供しようとしている利便性そのものが失われます。 “パーソナルアシスタント”を謳うツールにエンタープライズレベルの運用体制が必要であるなら、それはツールの価値提案自体が成立していないのではないでしょうか。

OpenClaw固有の問題か、エージェントAI全般の問題か

公平を期すために述べれば、本稿で指摘した問題の多くはOpenClaw固有のものではありません。OpenClawというリスクを恐れない先端を行くホビープロジェクトだから最初に直面出来た問題と言えるかもしれません。プロンプトインジェクションの構造的不可避性、サプライチェーン攻撃のリスク、自律的エージェントの権限管理の困難さは、Claude Code、Antigravity、その他のエージェントAIプラットフォームにも共通して存在します。実際に、本稿の調査期間中にもClaude Codeにおける類似の脆弱性(CVE-2025-59536, CVE-2026-21852等)が報告されていました。

しかし、OpenClawはその急速な普及と扱おうとする広範な権限により、これらの構造的課題が最も先鋭的に顕在化した事例と言えるでしょう[28][35]。公開からわずか4ヶ月で、リモートコード実行の脆弱性、大規模サプライチェーン攻撃、数万規模のインスタンス露出を経験したソフトウェアは、エージェントAIのセキュリティ課題を議論する上での重要な先行事例と位置づけるべきです。

OpenClawの事例に基づいて論じる事が出来る事として、AIエージェントに広範な権限を与えることとそのエージェントを安全に運用することの間に、現在の技術ではどうやっても埋められない溝が存在するという事実です。この溝が埋まるまで、OpenClawに限らず自律的なAIエージェントへの信任や運用規則の策定には多くのコストや前提が必要となる事を理解し、細心の注意を払って検討すべきです。

後書き

本章はあとがきとして筆者が考えている事について、本稿で理路整然とまとめきれなかった事について少々書きたいと思います。

明らかに企業では出せなかった危険な権限を集約して扱うOpenClawが出て人気になった途端、尻馬に乗る形でマネージドOpenClawが多数出ています。しかし、マネージドだからといって本記事の内容が全て無視できる訳もなく、逆に〇〇社が提供しているから安全だろうと過信して運用上の問題をユーザが無視してしまう強い懸念があるのではないかと考えています。

そういった考えを踏まえても、Palo Alto等の他セキュリティベンダに2026年最大の脅威候補と言われるだけはあると心の底から確信しており、機会があればブログ記事を追加したいと思っています。

昔から日本人はロボットに親しみやすいと言われており、パーソナルアシスタントエーアイと言われて過信してしまうのではないかと個人的に考えていますが、現実の技術的問題は山積みです。

SNSを見ていてもOpenClawが暴走したといったような面白おかしく耳目を惹こうとする投稿も多いですが、そういったコミュニティ事情もOpenClaw自体の評価を正しく出来ていない一因になっているのではないでしょうか。

そもそも一点に個人情報や金銭に関わりうる情報などを集める設計自体、セキュリティに反すると言わざるを得ないと思いますが、本記事が評価したのは今この時点での技術的問題や理論的問題に基づくもので、今後技術的発展やOpenClawの抜本的な理論・構造見直しによって変わるかもしれません。セキュリティの問題は山積みですが、ホビープロジェクトならではと言える先進性は非常に面白いものなので、見守っていきたいと個人的には考えています。

イエラエの診断紹介

最後になりますが、GMOサイバーセキュリティ byイエラエ株式会社 ではLLMに関する診断を精力的に行っているため、OpenClaw等のAIエージェントに限らず何かあればお気軽にお問い合わせください。

参考文献

[1] OpenClaw, “Security,” OpenClaw Documentation, docs.openclaw.ai/gateway/security. [Accessed: Mar. 2, 2026].

[2] OpenClaw, “OpenClaw,” OpenClaw Documentation, docs.openclaw.ai. [Accessed: Mar. 2, 2026].

[3] Cisco AI Threat and Security Research Team, “Personal AI Agents like OpenClaw Are a Security Nightmare,” Cisco Blogs, Jan. 28, 2026. [Online]. Available: https://blogs.cisco.com/ai/personal-ai-agents-like-openclaw-are-a-security-nightmare

[4] Bitsight TRACE Research Team, “OpenClaw Security: Risks of Exposed AI Agents Explained,” Bitsight Blog, Feb. 9, 2026. [Online]. Available: https://www.bitsight.com/blog/openclaw-ai-security-risks-exposed-instances

[5] N. Ndichu, “Critical OpenClaw Vulnerability Exposes AI Agent Risks,” Dark Reading, Mar. 13, 2026. [Online]. Available: https://www.darkreading.com/application-security/critical-openclaw-vulnerability-ai-agent-risks

[6] Reco, “OpenClaw: The AI Agent Security Crisis Unfolding Right Now,” Reco Blog, Mar. 3, 2026. [Online]. Available: https://www.reco.ai/blog/openclaw-the-ai-agent-security-crisis-unfolding-right-now

[7] R. Lakshmanan, “ClawJacked Flaw Lets Malicious Sites Hijack Local OpenClaw AI Agents via WebSocket,” The Hacker News, Feb. 28, 2026. [Online]. Available: https://thehackernews.com/2026/02/clawjacked-flaw-lets-malicious-sites.html

[8] Kaspersky, “New OpenClaw AI agent found unsafe for use,” Kaspersky Official Blog, Feb. 10, 2026. [Online]. Available: https://www.kaspersky.com/blog/openclaw-vulnerabilities-exposed/55263/

[9] I. Arghire, “OpenClaw Vulnerability Allowed Websites to Hijack AI Agents,” SecurityWeek, Mar. 2, 2026. [Online]. Available: https://www.securityweek.com/openclaw-vulnerability-allowed-malicious-websites-to-hijack-ai-agents/

[10] J. Sheridan, “Researchers Find 40,000+ Exposed OpenClaw Instances,” Infosecurity Magazine, Feb. 9, 2026. [Online]. Available: https://www.infosecurity-magazine.com/news/researchers-40000-exposed-openclaw/

[11] MintMCP, “Every OpenClaw CVE Explained: What Enterprise Security Teams Must Patch 2026,” MintMCP Blog, Mar. 4, 2026. [Online]. Available: https://www.mintmcp.com/blog/openclaw-cve-explained

[12] SOCRadar, “CVE-2026-25253: 1-Click RCE in OpenClaw Through Auth Token Exfiltration,” SOCRadar Blog, Feb. 2, 2026. [Online]. Available: https://socradar.io/blog/cve-2026-25253-rce-openclaw-auth-token/

[13] S. Sharma, “Your personal OpenClaw agent may also be taking orders from malicious websites,” CSO Online, Feb. 27, 2026. [Online]. Available: https://www.csoonline.com/article/4138431/your-personal-openclaw-agent-may-also-be-taking-orders-from-malicious-websites.html

[14] University of Toronto Information Security, “OpenClaw vulnerability notification,” Feb. 2026. [Online]. Available: https://security.utoronto.ca/advisories/openclaw-vulnerability-notification/

[15] CCB Belgium, “Warning: Critical vulnerability in OpenClaw allows 1-click remote code execution,” Feb. 2, 2026. [Online]. Available: https://ccb.belgium.be/advisories/warning-critical-vulnerability-openclaw-allows-1-click-remote-code-execution-when

[16] R. Lakshmanan, “OpenClaw Bug Enables One-Click Remote Code Execution via Malicious Link,” The Hacker News, Feb. 2, 2026. [Online]. Available: https://thehackernews.com/2026/02/openclaw-bug-enables-one-click-remote.html

[17] Oasis Security, “ClawJacked: OpenClaw Vulnerability Enables Full Agent Takeover,” Oasis Security Blog, Mar. 9, 2026. [Online]. Available: https://www.oasis.security/blog/openclaw-vulnerability

[18] eSecurity Planet, “Hundreds of Malicious Skills Found in OpenClaw’s ClawHub,” Feb. 3, 2026. [Online]. Available: https://www.esecurityplanet.com/threats/hundreds-of-malicious-skills-found-in-openclaws-clawhub/

[19] PointGuard AI, “OpenClaw ClawHub Malicious Skills Supply Chain Attack,” Feb. 2026. [Online]. Available: https://www.pointguardai.com/ai-security-incidents/openclaw-clawhub-malicious-skills-supply-chain-attack

[20] Snyk, “Snyk Finds Prompt Injection in 36%, 1467 Malicious Payloads in a ToxicSkills Study of Agent Skills Supply Chain Compromise,” Snyk Blog, Feb. 5, 2026. [Online]. Available: https://snyk.io/blog/toxicskills-malicious-ai-agent-skills-clawhub/

[21] SC Media, “Massive OpenClaw supply chain attack floods OpenClaw with malicious skills,” Mar. 2026. [Online]. Available: https://www.scworld.com/brief/massive-openclaw-supply-chain-attack-floods-openclaw-with-malicious-skills

[22] CyberPress, “ClawHavoc Poisons OpenClaw’s ClawHub With 1,184 Malicious Skills,” Feb. 2026. [Online]. Available: https://cyberpress.org/clawhavoc-poisons-openclaws-clawhub-with-1184-malicious-skills/

[23] Microsoft Defender Research Team, “Running OpenClaw safely: identity, isolation, and runtime risk,” Microsoft Security Blog, Feb. 19, 2026. [Online]. Available: https://www.microsoft.com/en-us/security/blog/2026/02/19/running-openclaw-safely-identity-isolation-runtime-risk/

[24] R. Lakshmanan, “Researchers Find 341 Malicious ClawHub Skills Stealing Data from OpenClaw Users,” The Hacker News, Feb. 2, 2026. [Online]. Available: https://thehackernews.com/2026/02/researchers-find-341-malicious-clawhub.html

[25] Trend Micro, “Malicious OpenClaw Skills Used to Distribute Atomic MacOS Stealer,” Trend Micro Research, Feb. 23, 2026. [Online]. Available: https://www.trendmicro.com/en_us/research/26/b/openclaw-skills-used-to-distribute-atomic-macos-stealer.html

[26] Conscia, “The OpenClaw security crisis,” Conscia Blog, Feb. 2026. [Online]. Available: https://conscia.com/blog/the-openclaw-security-crisis/

[27] S. Willison, “The lethal trifecta for AI agents,” Simon Willison’s Newsletter, Jun. 17, 2025. [Online]. Available: https://simonw.substack.com/p/the-lethal-trifecta-for-ai-agents

[28] S. P. Mishra and S. P. Morgan, “OpenClaw (formerly Moltbot, Clawdbot) May Signal the Next AI Security Crisis,” Palo Alto Networks Blog, Jan. 29, 2026. [Online]. Available: https://www.paloaltonetworks.com/blog/network-security/why-moltbot-may-signal-ai-crisis/

[29] Semgrep, “OpenClaw Security Engineer’s Cheat Sheet,” Semgrep Blog, Feb. 2026. [Online]. Available: https://semgrep.dev/blog/2026/openclaw-security-engineers-cheat-sheet/

[30] OpenClaw, “Security Policy,” GitHub, github.com/openclaw/openclaw/security. [Accessed: Mar. 2, 2026].

[31] Eye Security, as cited in R. Lakshmanan, “ClawJacked Flaw Lets Malicious Sites Hijack Local OpenClaw AI Agents via WebSocket,” The Hacker News, Feb. 28, 2026.[Online]. Available: https://thehackernews.com/2026/02/clawjacked-flaw-lets-malicious-sites.html

[32] Nebius, “OpenClaw security: architecture and hardening guide,” Nebius Blog, Mar. 5, 2026. [Online]. Available: https://nebius.com/blog/posts/openclaw-security

[33] Wiz, “CVE-2026-25253 Impact, Exploitability, and Mitigation Steps,” Wiz Vulnerability Database. [Online]. Available: https://www.wiz.io/vulnerability-database/cve/cve-2026-25253

[34] AuthMind, “OpenClaw’s 230 Malicious Skills: What Agentic AI Supply Chains Teach Us About the Need to Evolve Identity Security,” AuthMind Blog, Feb. 2026. [Online]. Available: https://www.authmind.com/blogs/openclaw-malicious-skills-agentic-ai-supply-chain

[35] CETaS (Turing Institute), “Agentic AI in the Wild: Lessons from Moltbook and OpenClaw,” Centre for Emerging Technology and Security, 2026. [Online]. Available: https://cetas.turing.ac.uk/publications/agentic-ai-wild-lessons-moltbook-and-openclaw

[36] Snyk, “From SKILL.md to Shell Access in Three Lines of Markdown: Threat Modeling Agent Skills,” Snyk Articles, Feb. 3, 2026. [Online]. Available: https://snyk.io/articles/skill-md-shell-access/

[37] Federico Viticci, “OpenClaw Showed Me What the Future of Personal AI Assistants Looks Like” MacStories, Jan. 21, 2026. [Online]. Available: https://www.macstories.net/stories/clawdbot-showed-me-what-the-future-of-personal-ai-assistants-looks-like/

また、本文中で引用出来ていませんが、以下の文献も調査中に参考にしました。IEEEスタイルであれば抜くべきではありますが、読者の方の参考になるよう記載しておきます。

[A] SOCRadar, “OpenClaw’s ClawJacked Vulnerability Explained, What Organizations Need to Know?” SOCRadar Blog, Mar. 2026. [Online]. Available: https://socradar.io/blog/openclaws-clawjacked-vulnerability/

[B] Contabo, “OpenClaw Security Guide 2026,” Contabo Blog, Mar. 2026. [Online]. Available: https://contabo.com/blog/openclaw-security-guide-2026/

[C] Auth0, “Securing OpenClaw: A Developer’s Guide to AI Agent Security,” Auth0 Blog, Jan. 30, 2026. [Online]. Available: https://auth0.com/blog/five-step-guide-securing-moltbot-ai-agent/