経産省の「サプライチェーン強化に向けたセキュリティ対策評価制度」に備えるために企業がやるべきことを解説

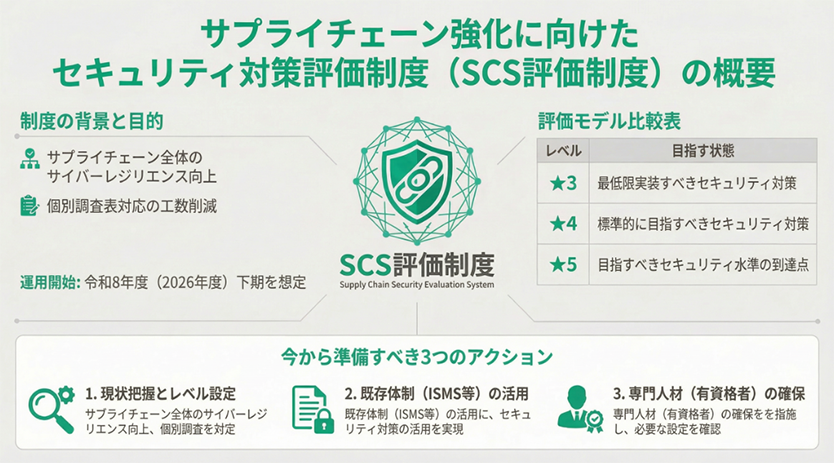

本記事では、令和8年度下期(2026年10月〜2027年3月)の運用開始が想定されているサプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)の概要と背景、レベル別の評価スキーム、企業への影響について解説します。

なぜ今制度化が進むのか、自社は対象になるのか、★3・★4取得に向けて何を準備すべきか整理し、情シス・セキュリティ部門が今取るべき具体的なアクションを明確にします。

目次

サプライチェーン強化に向けたセキュリティ対策評価制度とは

サプライチェーン強化に向けたセキュリティ対策評価制度は、企業間取引におけるサイバーリスクの連鎖を断ち切ることを目的に、経済産業省が中心となって制度化を進めている新たな評価スキームです。

令和8年度下期(2026年10月〜2027年3月)の運用開始を想定しており、★3~★5の段階的評価モデルが検討されています。企業のセキュリティ対策状況を共通指標で可視化し、発注側・受注側双方の負担を軽減しながら、サプライチェーン全体の底上げを図る点が特徴です。従来の個別調査型から、標準化・客観化へと大きく舵を切る制度といえます。

| ★3(Basic) | ★4(Standard) | ★5 検討中 | |

|---|---|---|---|

| 想定脅威 | 一般的なサイバー攻撃 | サプライチェーンに大きな影響をもたらす企業への攻撃 重大な情報漏えいや事業停止級攻撃 |

未知のものを含めた、高度なサイバー攻撃 |

| 目指す状態 | すべてのサプライチェーン企業が、最低限実装すべきセキュリティ対策 | サプライチェーン企業等が標準的に目指すべきセキュリティ対策 | サプライチェーン企業が目指すべきセキュリティ水準の到達点 |

| 対策範囲 | 組織+IT基盤 | 組織+IT+委託先管理 | 未定(拡張想定) |

| 要求項目 | 25項目 | 44項目 | 検討中 |

| 評価方法 | 自己評価+有資格者 | 指定評価機関 | 指定評価機関 |

| 有効期間 | 1年 ※年次更新 |

3年 ※年次で自己評価の必要有 |

未定 |

| 運用開始 | 令和8年度下期(2026年10月〜2027年3月)想定 | 未定(TBD) | |

なぜ今、新たな評価制度が必要なのか?

制度を定める背景

近年、サプライチェーン攻撃は高度化・巧妙化の一途を辿っています。攻撃者は堅牢な大企業の正面突破を狙うのではなく、対策が手薄な取引先や委託先企業を経由して侵入する戦術を選択しています。

中小企業が侵害され、そのVPNやクラウドアカウントを踏み台に本体企業へ展開するケースは、もはや例外ではありません。

さらに問題なのは、企業間でやり取りされるセキュリティチェックシートの非効率性です。発注元ごとに形式も要求水準も異なるため、受注側は同じ説明を何度も繰り返す必要があり、人的コストが肥大化しています。一方で発注側も、統一基準がないため評価の妥当性にばらつきが生じています。

こうした「サプライチェーンリスク 」と「管理の非効率化」という二重の課題を解消するため、標準化された共通評価制度が必要とされています。

関連記事:サプライチェーンリスクとは?事故が起こる要因と対策を解説

制度の目的

本制度の目的は、企業のセキュリティ対策状況を国が定めた共通指標に基づき可視化し、発注側の効率的な取引先選定と、受注側のセキュリティ調査票対応負荷の軽減を同時に実現することです。

これにより、サプライチェーン全体のサイバーレジリエンス(サイバー攻撃への耐性)の強化を目指しています 。さらに重要なのは、評価制度を通じて企業に改善の方向性を示すことです。

単なる合否判定ではなく、段階的な成熟度モデルとすることで、企業が自社の現在地を把握し、計画的にレベルアップできる設計となっています。

他ガイドラインとの関係

制度設計は、自工会・部工会(JAMA/JAPIA)ガイドラインや、National Institute of Standards and Technology(米国立標準技術研究所:NIST) が策定した NIST Cybersecurity Frameworkとの整合性を意識しています。

本制度の要求事項はNIST CSFの「Govern(統治)」「Identify(特定)」「Protect(防御)」「Detect(検知)」「Respond(対応)」「Recover(復旧)」の6機能に加え、「取引先管理」を独立カテゴリとして設けた計7カテゴリで構成されています。

既に国際基準に準拠した体制を整備している企業であれば、大きな方向転換は不要と考えられます。国内制度でありながら国際フレームワークと接続可能な構造を持つことで、グローバル取引においても活用できる汎用性を確保しています。

対象外と勘違いしやすいケース

本制度は、基本的に「他社とビジネス上のネットワークやデータのやり取りがある組織」すべてが対象となります。

BtoC企業であっても、決済代行会社や配送業者、広告代理店と顧客情報や取引データを共有していれば、その接点を狙った攻撃の対象となり得ます。また、インターネットで商品販売をしていなくても、メールで受注を受けたり、請求書をシステムで作成していたりする限り、その端末やクラウド環境が侵入経路となる可能性があります。

「うちは関係ない」という認識こそが最大のリスクであり、取引を通じてデータ接点を持つ限り、本制度の対象から外れることは難しいと考えるべきでしょう。

レベル別の要求事項と評価スキーム

| ★3で実施すること 最低限の対策 | ★4でさらに追加されること 標準的な対策 | |

|---|---|---|

| ガバナンスの整備 |

|

|

| 取引先管理 |

|

|

| リスクの特定 |

|

|

| 攻撃等の防御 |

|

|

| 攻撃等の検知 |

|

|

| インシデントへの対応 |

|

(★4での追加項目はなし) |

| インシデントからの復旧 |

|

|

誰が評価するのか?

★3は「有資格者確認付き自己評価」が想定されています。評価の主体はあくまで取得希望組織自身による自己評価であり、一定の資格(情報処理安全確保支援士・CISSP・CISM・CISA・ISO27001主任審査員等)を持つ専門家が、その内容を確認・助言します。

一方、★4~★5は指定評価機関が前提となり、独立した評価機関による審査・証明が必要になる見込みです。レベルが上がるほど、客観性と厳格性が求められる構造です。

対策範囲の境界線

対象は主に社内のIT基盤です。PC、サーバ、クラウド環境、ID管理、境界防御などが中心となります。制御システム(OT)や製品そのもののセキュリティは原則対象外と整理されています。

受注側のメリット

評価取得により、自社のセキュリティ対策を第三者視点で客観的に証明できる点は大きな強みです。

これまで個別に求められていたセキュリティ調査票への回答を簡素化でき、説明コストや対応工数の削減にも繋がります。

対策状況が可視化されることで取引先からの信頼性が向上し、新規案件獲得時の競争優位性を確保できます。特に同業他社との差別化が難しい業界では、★取得が選定判断の後押しとなる可能性があります。

発注側のメリット

共通の評価制度を活用することで、取引先ごとに異なる基準で調査・判断する負担を大幅に軽減できます。一定水準以上の対策が講じられていることを前提に選定できるため、リスク管理の効率化と高度化が同時に実現します。

また、サプライチェーン全体のセキュリティ底上げが進むことで、自社が直接対策を講じられない領域のリスク低減にも寄与します。経営層への説明責任を果たす材料としても有効です。

ビジネスへの影響

本制度は単なるセキュリティ評価にとどまらず、将来的には取引条件や入札要件に組み込まれる可能性があります。特に★4以上の取得が公共調達や大手企業との契約条件となれば、未取得企業は市場機会を失うリスクがあります。逆に早期に対応した企業は信頼性を武器に競争優位を確立できます。セキュリティ対策はコストではなく、事業継続性と成長戦略を左右する経営課題へと変化しつつあります。

今から準備すべき3つのアクション

自社の現状把握とレベル設定

最初に取り組むべきは、自社の現在地を客観的に把握することです。経済産業省が公表している制度案や関連ガイドラインを参照し、求められる管理策と自社の実装状況を照合します。

ポリシーの整備状況だけでなく、アクセス制御、MFAの導入、ログの取得・監視、バックアップの取得と復元テスト、脆弱性診断の実施有無など、「実際に運用されているか」を確認することが重要です

★4が必要になる典型的なケースとしては、以下が挙げられます。

- 大手企業の一次請け・準一次請けとして継続的に取引している場合

- クラウドを通じて大量の個人情報や顧客データを扱う場合

- グループ全体のIT基盤を集中管理している場合

- 公共案件やインフラ関連事業に関与している場合

これらに該当する企業は、単なる基本対策ではなく、継続的なリスク評価や監視体制の整備が求められる可能性が高いといえます。

現状把握の際には、ギャップ分析を実施し、「不足している対策」「運用が形骸化している領域」「優先度の高いリスク」を洗い出します。その上で、短期・中期・長期の改善計画を策定し、段階的にレベルアップを図ることが現実的なアプローチです。

既存体制の活用

新制度の要求事項はISMSや既存の情報セキュリティマネジメント体制と高い親和性があります。そのため、すでに規程類やリスクアセスメントの仕組みがある企業は、それらを土台に制度要件へマッピングすることで効率的に対応できます。

ただし、形骸化している文書や未更新のリスク評価をそのまま流用するのではなく、実態に即した運用へと再整備することが不可欠です。内部監査やマネジメントレビューを活性化させ、継続的改善の仕組みとして機能させることが評価取得の鍵となります。

有資格者の確保・育成

制度対応には、技術的知見と制度理解の両方を備えた人材が不可欠です。社内に情報処理安全確保支援士・公認情報セキュリティ監査人・CISSP・CISM・CISA・ISO27001主任審査員などの有資格者を配置し、評価基準や要求事項を正確に解釈できる体制を整えることが望まれます。

人材が不足している場合は、外部の専門家やセキュリティパートナーと連携し、ギャップ分析や改善計画の策定支援を受けることも有効です。

単発の対策導入ではなく、継続的にレベルを維持・向上させるための専門性確保が重要になります。

SCS評価制度への対応は、GMOイエラエにご相談ください

SCS評価制度について対応をご検討中の方は、GMOサイバーセキュリティbyイエラエにご相談ください。

脆弱性診断・ペネトレーションテストといった専門家による評価サービスや、コンサルティングでお客様のセキュリティ課題と向き合ってきた知見を活かし、SCS制度への対応をサポートします。

監修:GMOサイバーセキュリティ byイエラエ 編集部

企業の情報セキュリティ担当者や開発者向けに、サイバーセキュリティに関する情報を発信しています。