セキュリティ界の猛者が集うイエラエ新入社員、 驚くべきその“自己PR方法”とは?

イエラエセキュリティの顧問を務める川口洋が、イエラエセキュリティを支える多彩なメンバーと共にゲストを他社からお迎えし、サイバーセキュリティやサイバーリスクの今を語り合う座談会シリーズ、第5回をお送りします。

川口洋氏は、株式会社川口設計 代表取締役として、情報セキュリティEXPO、Interop、各都道府県警のサイバーテロ対策協議会などで講演、安全なITネットワークの実現を目指してセキュリティ演習なども提供しています。2018年からはサイバー攻撃をゲーム感覚で楽しむプロジェクト「Micro Hardening」で全国ツアーを開催するなど、サイバーセキュリティに関するコミュニティ活動にも長年貢献してきた人物です。

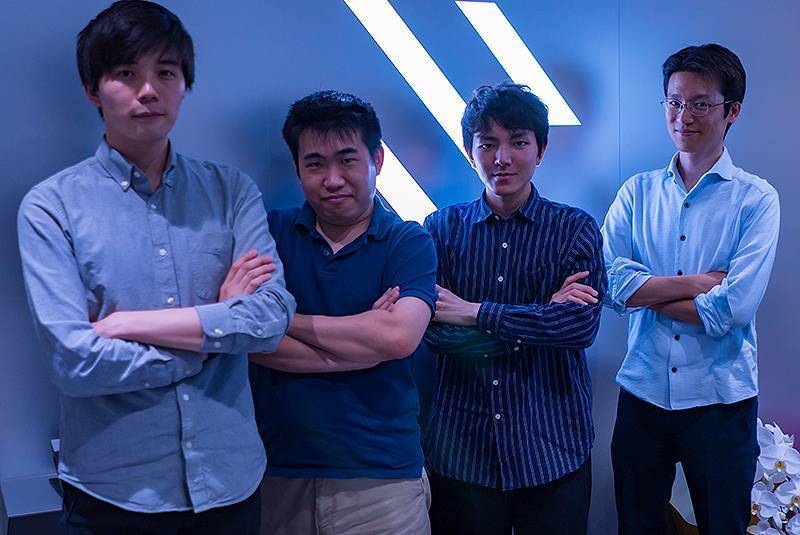

今回の座談会に登場するのは、イエラエセキュリティ高度解析部に所属する三村聡志、白木光達、安里眞夢の3人のメンバーです。

通常、キャリア採用の窓口しか設けていないイエラエセキュリティに、若くして所属することになったセキュリティパーソンとは、一体どのような経歴の持ち主なのか?

何がきっかけとなってイエラエに関わることになったのか? 顧問・川口洋が驚くべき“最新就活事情”(!?)をじっくり聞き出します。どうぞお楽しみください!

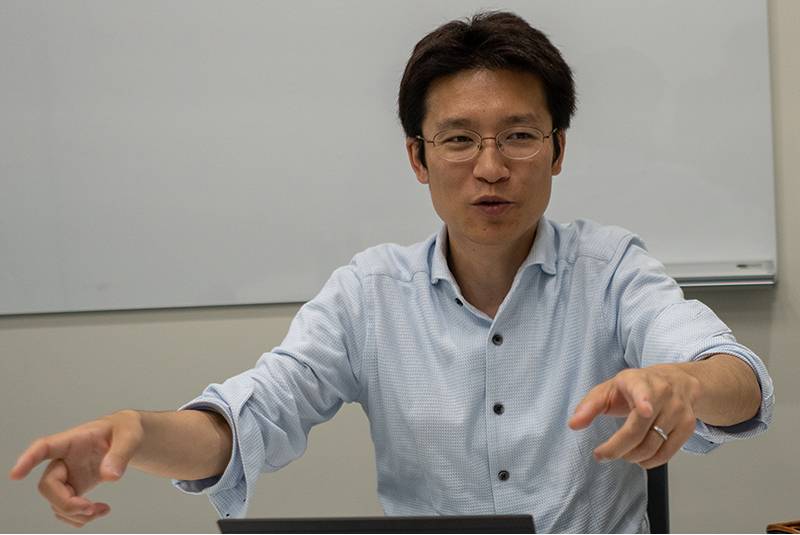

株式会社イエラエセキュリティ顧問/株式会社川口設計 代表取締役

川口 洋

2002年 大手セキュリティ会社に就職。社内のインフラシステムの維持運用業務ののち、セキュリティ監視センターに配属2013年~2016年 内閣サイバーセキュリティセンター(NISC)に出向。行政機関のセキュリティインシデントの対応、一般国民向け普及啓発活動などに従事2018年 株式会社川口設計 設立。Hardening Projectの運営や講演活動など、安全なサイバー空間のため日夜奮闘中。

株式会社イエラエセキュリティ 高度解析部 高度解析課

三村 聡志

ソフトウェアエンジニアとして、アプリケーションやドライバの開発、マルウェア解析に従事したのち、2019年にイエラエセキュリティ入社。現在は、アプリケーションの脆弱性・チート診断やグループ内セキュリティチームのリードなどを担当。2011年にセキュリティキャンプ参加。その後2012年及び2014年にチューター、2016年に講師として参画。SECCON Beginners 初代リーダー。現 SECCON 実行委員。Inside IT 旗振り。ITをより安全により楽しくすることで、世の中にちょっとでも「ワクワク」が増えるように日々奮闘中。落語と風呂が趣味。

(Twitter : @mimura1133)

株式会社イエラエセキュリティ 高度解析部 ペネトレーションテスト課

安里 眞夢

2019年にイエラエセキュリティへ新卒入社。高専在学中に、2016年のセキュリティキャンプに参加。また、SECCON、Hardening、白浜危機管理コンテストなどの情報セキュリティ関連の競技イベントにおいて入賞。学生の頃からの趣味で、たまに脆弱性を探して報告している。先輩ペンテスターに追いつけるよう日々奮闘中。

株式会社イエラエセキュリティ 高度解析部 高度解析課

白木 光達

2019年にイエラエセキュリティへ新卒入社。高度解析部にてスマートフォンアプリを中心にソフトウェアや組み込み機器等の脆弱性診断に従事。2016年のセキュリティキャンプ全国大会に参加。2017-2018年にSECCON連携大会の運営を行い、現SECCON実行委員。リバースエンジニアリングが好き。一つでも多くの脆弱性を見つけるため日々奮闘中。

“イエラエセキュリティとの“出会い”は三者三様”

川口洋(以下、川口):今日は高度解析部から3人の方に集まっていただきました。皆さん、まずは自己紹介をお願いします。

白木光達(以下、白木):白木です。高度解析部は基本的にモバイルアプリケーションやIoT・車などの案件を担当しています。私は高度解析課に所属していて、主にモバイルアプリケーションの脆弱性診断を主に担当しています。スマホアプリはもちろん、Kindle Fire TVなどの端末案件や、PC向けのアプリケーションも担当することがあります。

川口:白木さんがイエラエに入社することになった経緯を教えて頂けますか。

白木:2016年にセキュリティ・キャンプに参加して、セキュリティのことはそこで一から学びました。安里さんはそのとき同期で、三村さんは講師でしたね(笑)。

セキュリティ・キャンプでセキュリティに興味が湧いていた時に、たまたまゲームセキュリティに関するコンテスト「SECCON 2016 x CEDEC CHALLENGE ゲームクラッキング&チートチャレンジ」が開催されていたんです。そこで参加したところ優勝しまして、イエラエからはこの優勝をきっかけに「うちでアルバイトしてみない?」と声をかけて頂きました。それから2年くらいアルバイトしていて、その流れで、今年4月に入社しました。

川口:イエラエで2年もバイトしてたということは、「勝手知ったる状態」での入社だったんですね。でも、イエラエ以外の選択肢もあったと思うんです。何故イエラエを選んだんですか?

白木:イエラエには技術力が高い方がたくさん在籍していて勉強になる環境だと思ったのと、自由にやらせてくれそうな雰囲気がありました。その2つが大きいですね。

川口:尖りまくってる人が沢山いますからね。ちゃんと仕事していれば、出勤しなくてもいいくらいですからね。

白木:成果主義というところはありますね。

川口:同じく今年の4月に入社した安里さん、自己紹介お願いします。

安里眞夢(以下、安里)::安里です。私はペネトレーションテスト課です。ただ、ペネトレーションの案件だけではなく、ネットワーク診断やWeb診断もしています。

川口:安里さんは沖縄から東京に来たばかりですが、東京の生活はどうですか?

安里:とても楽しいです。電車が便利だし、美味しいものがたくさんありますし。

川口:電車が不便というより電車がない環境だったわけですよね。陸の孤島に閉じ込められて修行僧のように勉強してたんですね(笑)。

安里:沖縄高専は沖縄の中でもかなり不便な場所で、4年間は学校の近くに住んでいましたが、周りには本当に何もなかったです…。

川口:安里さんは今おいくつなんですか。

安里:今年21歳になります。

川口:私の半分ですね…。イエラエを知ったきっかけや入社した理由を教えてください。

安里:沖縄県外でインターンやアルバイトをしたいと思ってWantedlyに登録していたところ、イエラエのから「アルバイトしてみない?」と声をかけてもらって、Web診断を2年前くらいからやり始めました。

川口:安里さんはそのころ沖縄にいましたよね? 沖縄にいるのにバイトしないかって誘われて、リモートでアルバイトをしていたということですか。

安里:はい。当時はまだ沖縄オフィスは無かったので、フルリモートでいろいろ教えていただきながら、Web診断をしていました。アルバイトをしている間に沖縄オフィスができた感じです。

川口:白木さんと安里さんは、インターンから入社したわけですが、仕事の内容に変化はありましたか?

安里:僕はWeb診断からペネトレーション診断になったので、対象が広くなりました。

白木:僕は方向性は変わってないですが、三村さんと一緒にやらせてもらったりして、ちょっとずつやってることの幅は広がっている感じはしますね。

川口:三村さんは前回の座談会にも登場していただいて、このコーナーでは既にお馴染みですね。三村さんの担当分野は決まっているんでしょうか?

三村聡志(以下、三村)::高度解析部の三村です。私の担当は明確には決まっていなくて、今はいろんなことをやっています。

川口:三村さんの入社のきっかけは何だったんですか。

三村:イエラエのメンバーと、2011年のDEFCON CTFにsutegoma2で一緒に参加していて知り合いだったので、「面白い仕事あったりします?」って聞いたりしているうちにご一緒することになりました。(参考記事:技術力と体力、ひらめきと運が求められるDEFCON CTF )

川口:三村さんもセキュリティキャンプ卒業生ですし、2人と共通項が多いですね。こういう尖った人たちが集まってきてるのがイエラエの面白いところだなと思います。

ちなみにイエラエって新人研修はあるんですか?

白木:何かを教えてもらうような新人研修は無いですね。入社式も無かったです。

安里:2人とも2~3月くらいからフルタイムのアルバイトで入っていたので、「入社!」って感じはしなかったですね。

川口:集団で合同面接してリクルート、という流れではないですもんね。

安里:イエラエも含め、就職活動でスーツを着てないですね。

白木:私もイエラエしか受けてないので着てないですね。

川口:すごくイマドキだなぁ、って感じですね。会社の雰囲気をよく知ってもらってから入社、というプロセスは、今後重要になっていく気がします。

“CVEのスコアは「取りに行く」もの!?”

川口:安里さんはWantedlyに登録していたということですが、たくさん登録者がいる中から安里さんに声かかったのは何故だと思いますか?

安里:私も白木さんと同じようにセキュリティ系のイベントに参加していたので、競技などの結果は全部書いていました。あとはCVE(共通脆弱性識別子・Common Vulnerabilities and Exposures)をいくつか取ったので、それも書いていました(参考 baserCMS における複数の脆弱性)

川口:それは重要なポイントですね。CVEに名前載ってる人ってなかなかいないので。ちなみにその脆弱性を見つけたきっかけは、「見つけよう」と思って見つけたのか、たまたま「怪しい」と思って見つけたのか、どっちなんですか?

安里:見つけようと思って見つけました。「CVEを取りに行くぞ!」という気持ちで。OSSのものは、ソースコード見て、怪しそうだったので自分の環境に持ってきて起動してみたらやっぱり脆弱性があったので報告しました。

川口:「CVE取りに行きました」ってすごい表現ですね。イエラエっぽくていいですね。三村さんはどうですか?

三村:私は持ってないですね・・・。

川口:イエラエの中でもなかなかCVE取ってる人はいないですよね。でも三村さんなんかは、ペネトレーションテストの過程で、脆弱性がよく見つかる環境のかなと思ったりしてしまいますけど。そのあたりどうなんでしょうか。

白木さんはCVE、持ってるんですか?

白木:私が持っているのは、工場などで使われているPLCのソフトに関するものです(参考:INplc における複数の脆弱性)。このPLCはけっこう面白くて、Windowsと同居してリアルタイムソフトが動いているんですけど、そこに脆弱性がありました。

川口:それを、たまたま見つけたの? 取りに行ったんでしょう?(笑)

白木:取りに行ったといえば、取りに行きましたね(笑)。

川口:「CVEは取りに行くもの」。なかなか聞かないフレーズなので胸熱ですね!

三村:安里さんが取られているCVEは、CVSSのベーススコアで9.8。なかなかこんなハイスコア、出ないですよね。

川口:CVEでパワー比べしてるこの雰囲気、良いですね。

白木:とはいえ「CVEスコアが高ければカッコいい脆弱性か」というと、ちょっと違う気もしますけどね。

川口:そこは重要なポイントですね。でも、世間ではスコアでしか評価できないところもあります。でも「カッコいい」って重要な感覚ですよね(笑)。「こういう脆弱性を見つけたらカッコいい」というのは何かありますか?

安里:自分はRCE(Remote Code/Command Execution)がかっこいいと思います。

川口:任意のコマンドやコードをリモートで打てちゃうヤツですね。なんでも出来ちゃいますからね。白木さんはどうですか?

白木:RCEもカッコいいと思いますが、僕はむしろちょっと複雑な、防御が一枚噛んでるけど通せてしまう、というような一筋縄では行かないものを見つけるのがカッコいいなと思いますね(笑)。

三村:カッコいい脆弱性…難しいですねぇ。確かに白木さんがさっき話していた「一筋縄ではいかない脆弱性」はカッコいいなと思ってしまうんですが、その一方で私はバックグラウンドがソフト開発側なので、背筋が凍る気持ちもあります(笑)。

川口:スコアの数値が高い低いだけじゃなくて、皆が「カッコいい」と思う気持ちっていうのは、新しい人がセキュリティ業界やイエラエに入る上で大事な要素だなと思いますね。是非皆さんにはクールなものをこれからも見つけて行ってもらいたいですね!

“挑戦者として、運営者として。CTFを楽しみ、技術を競う。”

川口:お話を聞いてきて、3人ともCTFやコンテスト系をかなりやってきている経歴だと思うんですけど、最近参加したり気になっているCTFがあったら教えてください。

安里:最近はCTFに参加してないですが、気になってるCTFは「WCTF」ですね。中国のセキュリティ企業「Qihoo 360(奇虎360)」が主催しています。(参考記事:WCTF 2017 参加レポート)

川口:安里さんと言えばやはりセキュリティ競技「Hardening Project」での伝説が忘れられませんね。安里さんの参加チームはHardeningで優勝したんですが、実行委員会で攻撃チームを担っている私は、当時17、8歳の学生だった安里さんから呼び出されまして「川口さん、僕はもっとズタボロになるためにHardeningに来たんです。こんな生ぬるい攻撃じゃ納得できません」って文句を言われたんですよ(笑)。

「生ぬるい」って、なかなか忘れられないセリフでしたし、沖縄にすごいのがいるな、とすごく印象に残っていますね。あのときの心境はどうだったんですか?

安里:あの時は、もうちょっと運営側が派手に攻撃しても良かったかなと思いました。RCEで任意のコードが実行できるのに、ファイルを置くだけみたいなことをしていたので、そこがぬるいんじゃないかっていう指摘をさせていただきました。

川口:はい、確かに仰る通りヌルイです。でも優勝チームのレベルに合わせて攻撃すると、他のチームは全員死んでしまいますからね(笑)。あの伝説の学生さんがイエラエに入社したっていうのが面白いですよね。「良い子捕まえたな!」っていうのが正直な印象です。今度は作る側に回ってもらいたいですね(笑)。

安里:はい、是非(笑)。

川口:三村さんはどうですか。

三村:最近、DEF CON CTFの予選に久しぶりに参加してきました。

川口:三村チームがあるんですか?

三村:昔SECCONに出ていた「wasamusume」というチームがあります。(参考:wasamusume)

川口:有名なチーム名前ですね! wasamusumeは今何人くらい活動してるんですか。

三村:実稼働は3名です。最近はSECCONに関わったりしていることが多いですね。決勝の時に浴衣着て司会をしに行ったり(笑)。

川口:SECCONのスタッフメンバーなんですね。SECCONも7~8年か長いことやっていて、毎回盛り上がってるのですごいなと思っています。

白木:2017〜2018年は、私もSECCON連携大会に運営で関わっていました。

川口:そういう色んなポジショニングで盛り上がれるのいいですね。CTFの運営側の面白さってどういうところにありますか?

三村:運営側の一番良いところは、作った問題が解かれたら一安心できるところですかね。「皆さんちゃんと解いてね!」という気持ちでやっています。誰も解けないと、私の作った問題が良くなかったんじゃないかって心配になったりします。

あとは問い合わせ対応が面白いんです。SECCONのIRCのチャットで私が回答してることが多いんですが、全体的なチームの雰囲気が見えてくるんですよね。最後の方には、「俺はこのCTFに優勝することを誓って参加してるんだ。だからこの質問に答えてくれ!」って熱く質問してきたりする(笑)。

川口:少しでも情報を引き出そうとしてくる、ソーシャル的なテクニックですね(笑)。

三村:まぁ答えませんけどね(笑)。一番上に行くチームって、だいたい質問が少ないんです。侍のごとく問題をスパッと切ってしまう。

川口:これだけCTFを荒らして来たメンバーが揃っているので、イエラエが主催するCTFは盛り上がって面白そうですね!(参考:2018にて「Car Hacking Challenge」開催!)イエラエにさらに面白い人材が集まってくるキッカケにもなりそうです。下の世代から挑戦者をどんどん受け付けていって欲しいですね。

“入社してから知る、先輩テスターの実力と悩み”

川口:安里さんは入社してからペネトレーションテストが担当だということですが、どのようにテストを実施しているんでしょうか。攻略できるなら何でも攻略しちゃう、って感じなんですか。

安里:お客様から設定された「ゴール」がある場合は、ゴールを目指して進めていきます。例えば、ゴールが「サーバーから情報を取る」だったらそれを取ったら終了とか。営業日数が余っていたら他のところを見たりしますけど、日数との兼ね合いですね。

川口:ペネトレーションテストってお客さんはどういうゴールを設定することが多いんですか?情報を取ってほしいとか、止められる寸前までやってほしいとか。

安里:自分はまだ経験が浅いのですが、最近手伝わせていただいた案件ですと「クレジットカード番号などが置いてあるデータベースへのアクセスが出来たらゴール」というものがありました。

川口:そのテストはゴールに辿り付けたんですか。

安里:ルスランさんがアクセスできていましたね。深夜に「アクセスできた!」って。始めてから2日目くらいでした。自分はあまり見てなかった場所だったので、「そういうところから入れるんだな」っていう気持ちでした。

三村:ルスランさん、突破すると良い笑顔するんですよね(笑)。

川口:皆さんの良い顔、撮っておきたいですね。仕事が楽しいって大事なことだと思うんですよ。ペネトレーションテストする人たちって、苦労ももちろんあると思うんですが、いつも楽しそうに仕事しているように見えます。(参考記事:業界トップのペネトレーションテスター2人が語る、衝撃の“脆弱性”大公開)

白木さんは診断担当ということですが、最近QRコード決済が増えていますが、診断ってどんなことをやるんですか。おかしなQRコード作って読み込ませるとか?

白木:QRコードのライブラリについてファジングするというよりは、実際に読み込んだデータをアプリから利用する段階で脆弱性がないかを静的解析して見ていく感じですね。

三村:以前、とある案件でQR使ったものがありました。アプリ内でQRコードを読み込んで、どんなパラメータを読み込んでいるかを調べておいて、その調べたものに変な文字列を入れたQRを作って読み取らせて、大丈夫かなと確認したりしましたね。

川口:普通のWebサーバーの診断やアプリケーションの診断とちょっと違うものですから、作る側に知見が溜まっているのかが心配なんですよね。マネーロンダリングとかされたり、パスワードリセット機能をどう実装するべきか等、なかなか難しい問題が多いと思います。

ちなみにお客さんのアプリやサービスに2段階認証が設定されてなかったら指摘するんですか?

白木:お客さんの要望にもよりますが、脆弱性診断という観点では基本的に指摘しないですね。推奨したいですし、自分が使ってるサービスだったらチェックしますけど。

三村:脆弱性ってわけじゃないですしね。

川口:悪い人がすぐに嗅ぎつけてきますから、今年も大きい事件が起きてますからね。悪いことする人の動きは早いですよね。

三村:一方で、セキュリティやり過ぎていて、検証用端末では一切動かない場合もあります。

川口:検証端末で動かないっていうのは、アプリ提供側としては狙ったとおりということじゃないですか?

三村:はい、狙ったとおりですね。でもそこを何とか回避して(笑)。

白木:回避します(笑)。

川口:「回避する」って言ったときの3人の表情が本当に楽しそうで良いですね(笑)。皆さん、それを仕事でやってくれて嬉しいです。お客さんもそれを望んでいますから。世の中のためになって、お客さんからお金がもらえて、給料がもらえて。能力が正しく活かせる場があるというのは、本当に良いことだと思いますよ。

白木:一応言い訳しておくと、攻撃だけが楽しいわけじゃなくて、防御も楽しいと思って取り組んでいます(笑)。

川口:脆弱性を見つけたあと、直す方法とか、対策をお客さんに提案したりしないといけないので、そこは知恵を使うところですよね。見つけた脆弱性をどう報告するか悩んだエピソードってあったりしますか?

三村:そういうことは多いですね。ゲームの案件でいうと、ゲーム終了時にスコアのデータが送信されるんですが、解析していろいろやるとチートできちゃうことは、どうしても、あるんです。本来だったら100点までしか取れないものを1000万点取った状態でデータを送ることもできちゃうんですね。

攻撃者からするとチートをやりやすい状態なんですが、守る側からはゲームのサーバー側で検証したり負担が大きい。暗号技術を頑張って改ざん検出やったり、直そうと頑張っても、守るのはかなり難しいんですね。既にセキュリティを頑張っておられる中でチートできちゃう場合、どう指摘するか悩ましいです。変な値を受け取った時に運営側がどうやって直すか、どうやって異常値を検知するか、そういったことまで考えてあげないといけないケースですね。

白木:特にゲームは防ぎづらいところはありますよね。ちょっと止めるとユーザーのクレームがすごいですからシビアです。開発側は本当に大変だなって思います。しかもゲームって、結構当たり外れが大きいと思うので、“外れ”のところにはなかなかリソースを割けないと思うんですよね。

川口:儲かってないゲームにセキュリティの診断頼むだけでもすごいって話ですね。脆弱性を見つけた後のテスターの悩みも興味深いですね。

“ベンチャー気質ならでは!社内CSIRTを若手の精鋭で立ち上げ中”

川口:最近動き始めたという、CSIRT(Computer Security Incident Response Team)の話を聞かせて頂けますか。

三村:いま動いてるのはココンCSIRTです。ココングループ全体がベンチャーっぽい体質で、とりあえずやってみよう!っていう感じですね。

(ココングループ紹介動画)

川口:イエラエも50人くらいだし、他のグループ会社もだいたい30~40人くらいの会社が集まっているわけですよね。そういうところのCSIRTをどう回していくかっていうのは、組織の作りも含めて考えていかないといけないですね。(参考 ココングループ)

三村:トライアンドエラーを繰り返した結果、ハンドルできないくらいトライアンドエラーが溜まっていて、これを交通整理しないといけないなと思っています。前職の大きい会社のノリで首を突っ込んだら、予想以上にケアしなくちゃいけないことが多くて(笑)インターネット1つとっても、誰が管理するんだ、という話をひとつずつしなければいけない。

川口:出来る人が柔軟にカバーすればいいという考えもありますけど、担当者がちゃんと決まってないという場合もありますね。

三村:完全に外注にアウトソースするという選択肢もあるんですが、任せる会社が大丈夫なのか審査する必要も出てきますから。

このCSIRTには、白木さんも参加したら面白そうだなと思って誘ってみました。

白木:僕は防御側の知見がまだまだ少ないので、こういう形で防御側の知識を吸収して、両側から役立てるようになりたいと思っています。

川口:改善策を提案するときに、状況が分からないとコメントできないですもんね。

三村:脆弱性を見つけて「このバージョンだと直ってるので、とりあえずアップデートしてください」ってお願いしても、実際に運用しているとアップデートして万事解決する、ってことはほとんどないじゃないですか。そういう現場運営に即したところも、こういう活動をして覚えておかないとなって。

川口:アップデートできなかったり、別のツールを入れないとアップデートできなかったり、めんどくさいことは色々起こりますからね。若手を集めてそういう活動をしてるのはいいですね。三村さんはいい”親方”になりそうで、楽しみですね。

それでは最後に3人から、これからやりたいことを聞いてもよろしいでしょうか。

白木:自分はまだ見えてる範囲が狭いので、とにかく学習して少し見える範囲を増やすことが当面の目標です。

川口:いろいろ視野を広げて欲しいですね。では三村さん。

三村:コンピュータを安全にしていくぞ!というところで、川口さんの前でこんなこというのもあれですが、セキュリティだ全員集合をしなくてもいいようにしたいです。パソコン触ってゲームしてるだけの人は全員集合しなくても大丈夫な世界を作っていくのが野望です。

安里:ルスランさんレベルでペネトレーションテストができるようになりたいです。

川口:この座談会、今日は若い3人に集まってもらいましたが、まだまだ隠し玉みたいなイエラエのメンバーがたくさんいそうなんで、とても楽しみです。本日はありがとうございました。